本文共 933 字,大约阅读时间需要 3 分钟。

这个问题出现在早期的Windows内,不过在接近Windows Me的时候已经见不到了。不仅已经ping不到65500以上,各大网站限制数据包传入大小来防止有人用多台电脑同时ping一个ip导致瘫痪,一般大型网站把数据包压到3000以下;而服务器或者dns一般把数据包压到10000以下来防止这个问题,超过数值会提示连接超时。

因此可以说,这不过是了解一下,并不会对现在的电脑造成损害了。

那么死亡之ping是如何工作的呢?

首先是因为以太网长度有限,IP包片段被分片。当一个IP包的长度超过以太网帧的最大尺寸(以太网头部和尾部除外)时,包就会被分片,作为多个帧来发送。接收端的机器提取各个分片,并重组为一个完整的IP包。在正常情况下,IP头包含整个IP包的长度。当一个IP包被分片以后,头只包含各个分片的长度。分片并不包含整个IP包的长度信息,因此IP包一旦被分片,重组后的整个IP包的总长度只有在所在分片都接受完毕之后才能确定。

在IP协议规范中规定了一个IP包的最大尺寸,而大多数的包处理程序又假设包的长度超过这个最大尺寸这种情况是不会出现的。因此,包的重组代码所分配的内存区域也最大不超过这个最大尺寸。这样,超大的包一旦出现,包当中的额外数据就会被写入其他正常区域。这很容易导致系统进入非稳定状态,是一种典型的缓存溢出(Buffer Overflow)攻击。在防火墙一级对这种攻击进行检测是相当难的,因为每个分片包看起来都很正常。

由于使用ping工具很容易完成这种攻击,以至于它也成了这种攻击的首选武器,这也是这种攻击名字的由来。当然,还有很多程序都可以做到这一点,因此仅仅阻塞ping的使用并不能完全解决这个漏洞。预防死亡之ping的最好方法是对操作系统打补丁,使内核将不再对超过规定长度的包进行重组。

现在大家感兴趣的来了,究竟如何进行DOS攻击呢。

只需一行代码——

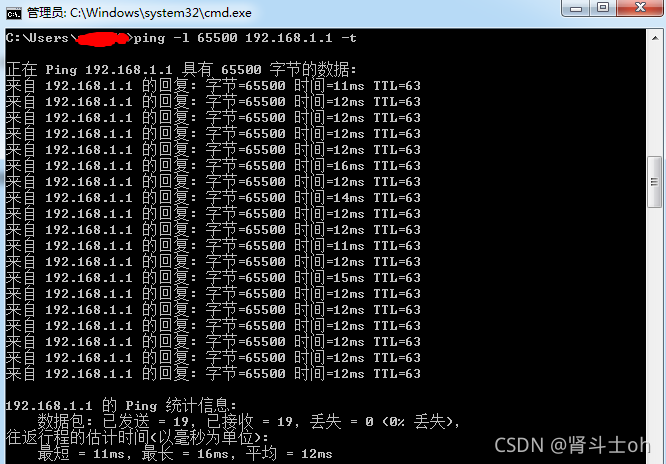

ping -l 65500 目标ip -t

(65500 表示数据长度上限,-t 表示不停地ping目标地址) 这就是简单的拒绝服务攻击。

系统将陷入瘫痪……

但请记住:

不要大数据ping自己的ip地址;

不要乱ping网站网址。

好了,有什么问题可以在下方留言评论或者私信我哦。

转载地址:https://blog.csdn.net/xxzcool/article/details/120326154 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

关于作者