Office 365 设定规则避免spoof邮件

发布日期:2021-08-29 10:01:37

浏览次数:2

分类:技术文章

本文共 808 字,大约阅读时间需要 2 分钟。

最近公司收到的spoof 的钓鱼邮件特别多。

有的很容易识别,就是显示一个同名的用户名称 但是邮件明显是其他域名的;这个我已经设定了一个规则进行过滤

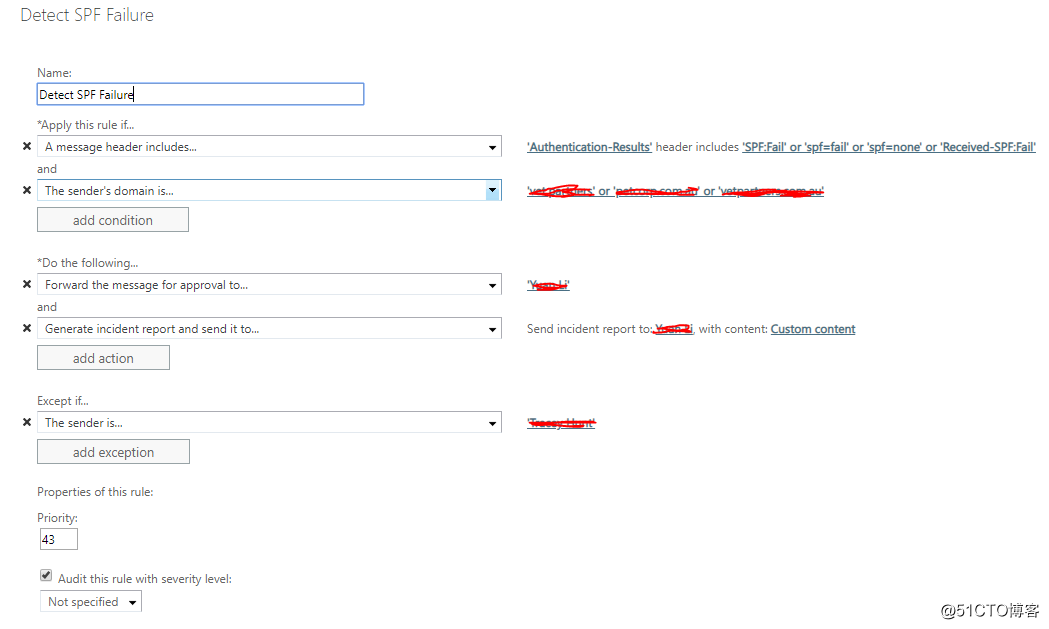

还有的是伪装成公司内部的邮件,通过公共的SMTP服务器发送来的,这些公共的SMTP服务器不在我们授权的IP地址之类,无法通过SPF验证,在header 头文件里面会标注fail或者none。 Office365 里面 ,默认情况下,即使SPF没有通过,仍然发送给了用户,这样往往给用户造成恐慌,认为邮箱被盗或者密码丢失。针对第二种情况,不能一刀切,把SPF没通过的都给拦截了,这样太容易误伤合法的邮件,因此我设定了以下规则进行过滤。

简单的说 就是把SPF 没有设定的或者失败的邮件都转发给我自己审批,人工进行判断。

当然,刚开始几天可能会收到比较多的邮件,如果是合法的邮件,可以要么加入except的列表,要么阅读头文件之后,修改对应的DNS记录,添加合法的SPF的IP记录。这样大概一周之后,基本上就没什么误杀的邮件了。那么怎么阅读邮件的头文件呢?我一般是通过在线的分析器,比如 , 可以直接复制粘贴邮件的头文件

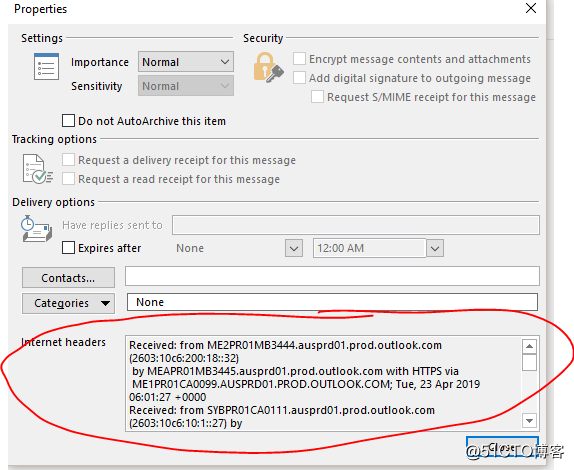

Outlook里面点开邮件的属性, 复制 internet headers

粘贴到 上面的链接里面,点击 analyze header

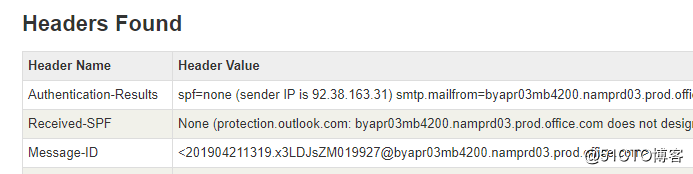

结果最下面 可以看见 authentiation-results, 我们就是通过这个来判断是否通过了SPF的验证。这里的例子显示是none,说明这个域名没有配置对应的txt记录。

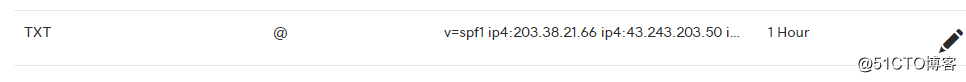

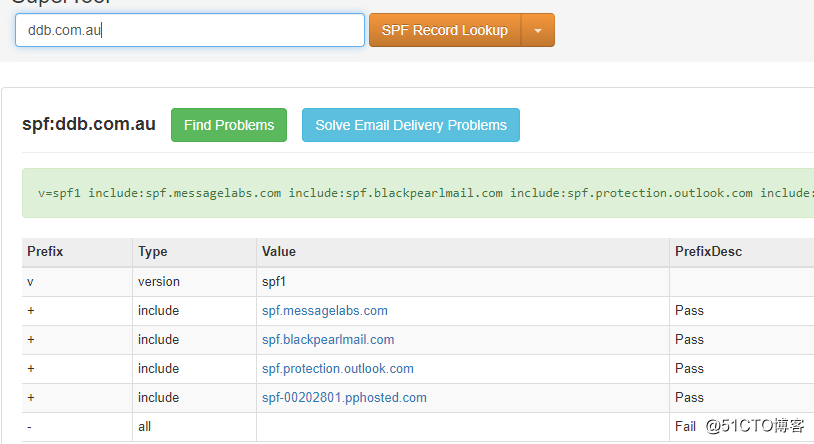

配置 spf txt记录很容易,比如下面的截图是在goDaddy里面配置的。配置好了之后可以通过mxtool进行查询

随便搜一个域名看看

通过这种方式,可以有效的避免钓鱼邮件,也避免了一刀切(比如直接设置 spf hardfail)造成的误伤。

转载于:https://blog.51cto.com/beanxyz/2383253

转载地址:https://blog.csdn.net/weixin_33994444/article/details/92188705 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

留言是一种美德,欢迎回访!

[***.207.175.100]2024年03月27日 15时41分31秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

UNIX环境编程

2021-06-30

一笔画问题【数据结构-图论】

2021-06-30

红黑树

2021-06-30

安装多个gcc

2021-06-30

Linux0.01内核根目录Makefile注释

2021-06-30

【CSDN2012年度博客之星】需要您的一票,感谢大家的支持

2021-06-30

PHP对于浮点型的数据需要用不同的方法去解决

2021-06-30

Tokyo Cabinet 安装

2021-06-30

Flink在美团的应用与实践听课笔记

2021-06-30

Java多线程的11种创建方式以及纠正网上流传很久的一个谬误

2021-06-30

JDK源码研究Jstack,JMap,threaddump,dumpheap的原理

2021-06-30

Java使用字节码和汇编语言同步分析volatile,synchronized的底层实现

2021-06-30

javac编译原理和javac命令行的使用

2021-06-30

Unity使用UnityWebRequest实现本地日志上传到web服务器

2021-06-30

Unity使用RenderTexture实现裁切3D模型

2021-06-30

美术和程序吵架,原来是资源序列化格式设置不统一

2021-06-30

Unity iOS接SDK,定制UnityAppController

2021-06-30

Unity iOS接SDK前先要了解的知识(Objective-C)

2021-06-30

记一次iOS闪退问题的定位:NSLog闪退

2021-06-30