electron 远程命令执行漏洞(CVE-2018-1000006)

发布日期:2021-06-29 11:26:50

浏览次数:3

分类:技术文章

本文共 759 字,大约阅读时间需要 2 分钟。

声明

好好学习,天天向上

漏洞描述

Electron是由Github开发,用HTML,CSS和JavaScript来构建跨平台桌面应用程序的一个开源库。 Electron通过将Chromium和Node.js合并到同一个运行时环境中,并将其打包为Mac,Windows和Linux系统下的应用来实现这一目的。

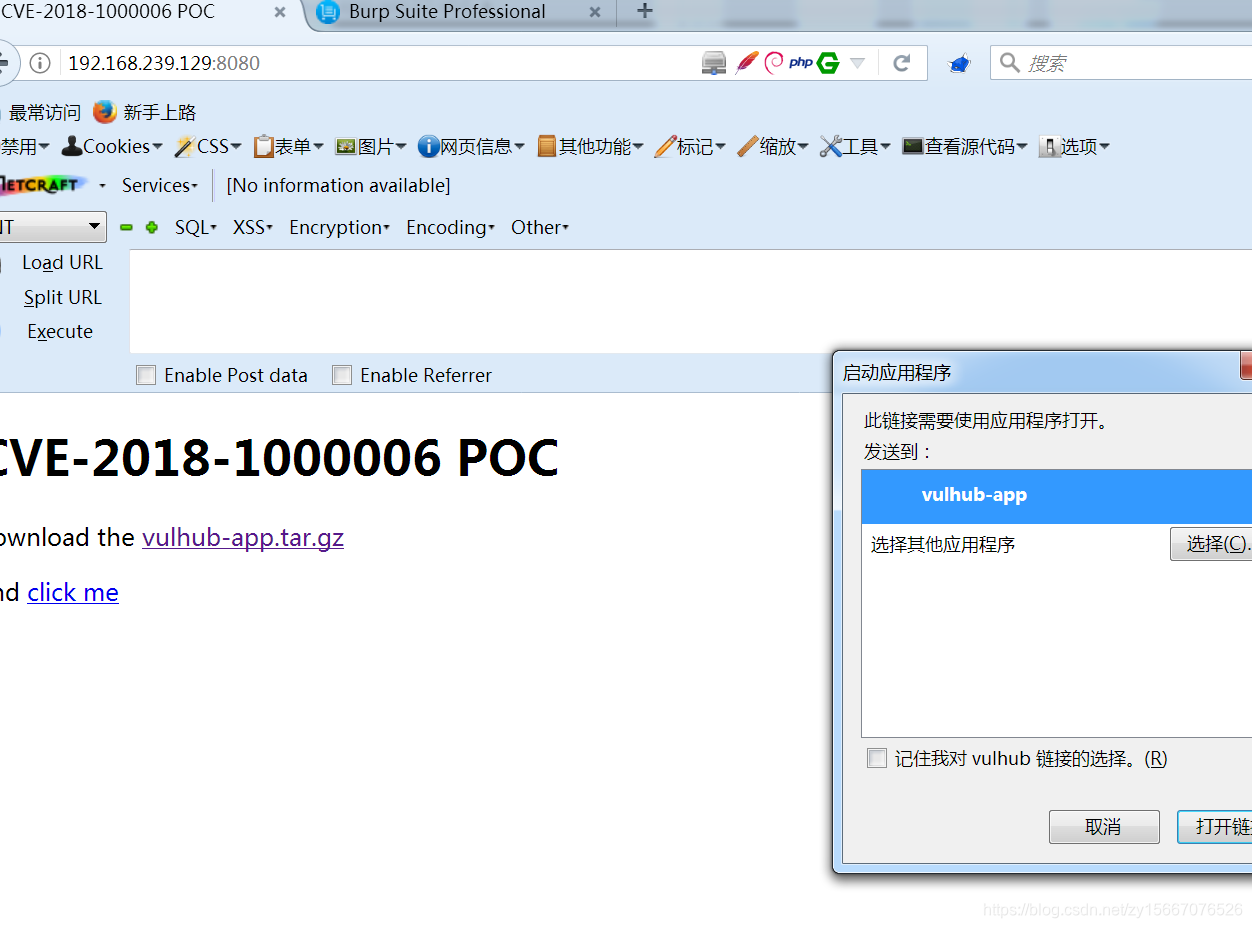

在Windows下,如果Electron开发的应用注册了Protocol Handler(允许用户在浏览器中召起该应用),则可能出现一个参数注入漏洞,并最终导致在用户侧执行任意命令。

影响范围

1.8.2-beta.3 and earlier,

1.7.10 and earlier,

1.6.15 and earlie

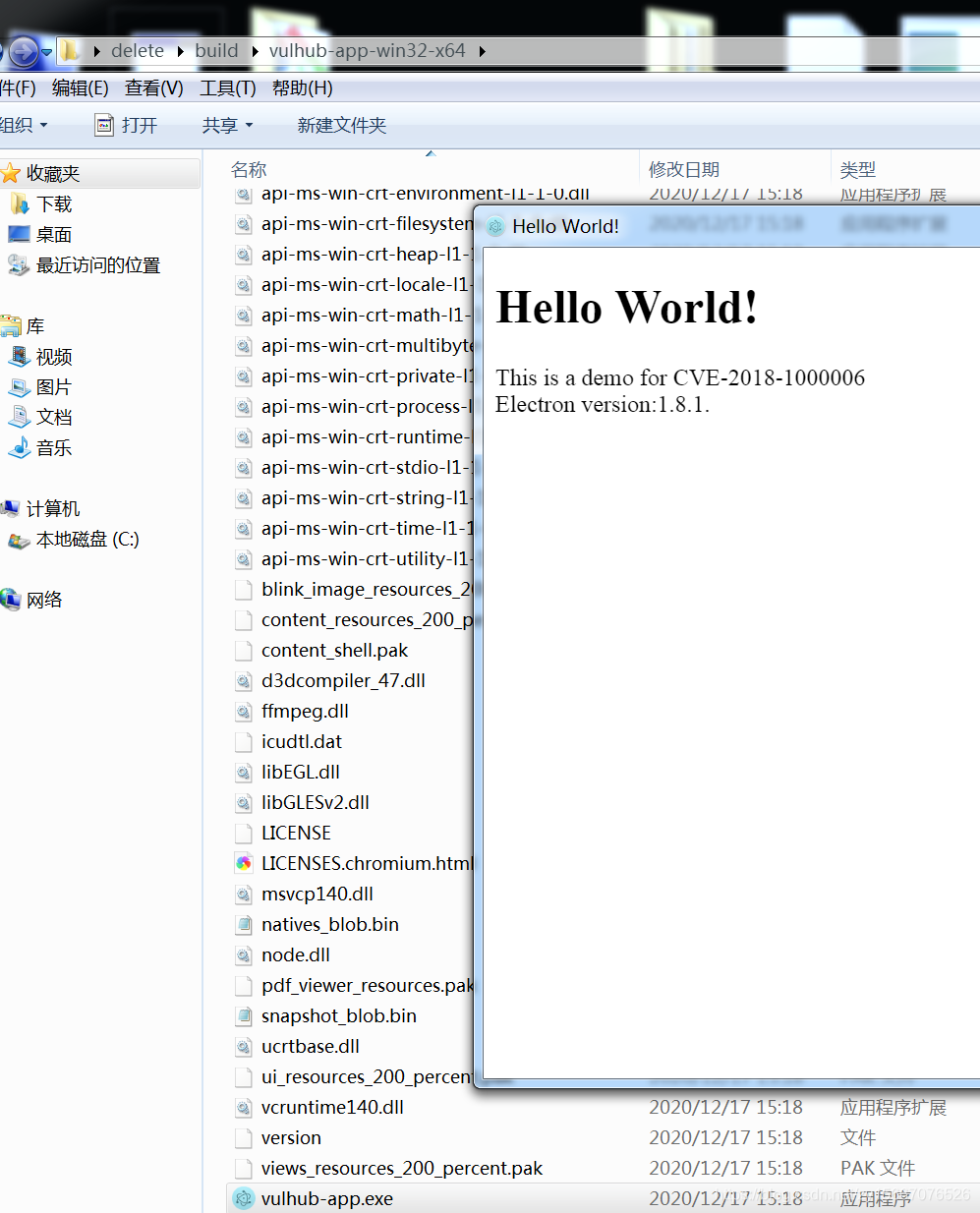

复现过程

这里使用2.7.3与3.6.0版本

使用vulhub

/app/vulhub-master/electron/CVE-2018-1000006

使用docker启动

docker-compose run -e ARCH=64 --rm electrondocker-compose run --rm -p 8080:80 web

环境启动后,访问

http://192.168.239.129:8080

下载包

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111414372 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

留言是一种美德,欢迎回访!

[***.207.175.100]2024年04月02日 07时27分51秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

TypeError: this.getOptions is not a function

2019-04-29

el-table 二维数组合并行

2019-04-29

js获取当月的天数

2019-04-29

多个相邻的盒子外边框合并的问题

2019-04-29

js实现复制功能

2019-04-29

UR5e机械臂运行一直阻塞在waitForServer

2019-04-29

ROS把pkg1下的某个头文件和源文件生成动态链接库供pkg2调用

2019-04-29

使用urdf_tutorial快速可视化urdf文件

2019-04-29

SQl 数据完整性(随堂博客)

2019-04-29

左连接、右连接、内连接

2019-04-29

MySQL DQL语句基础(随堂博客)

2019-04-29

MySQL基础练习

2019-04-29

利用MySQL进行数据复杂查询(1)

2019-04-29

利用MySQL进行数据复杂查询(2)

2019-04-29

MySQL 表与表之间的关系

2019-04-29

Python数据处理

2019-04-29

Java练习题(面向对象)

2019-04-29

Python 利用os和shutil复制系统文件

2019-04-29

Python 循环输出菱形字符串

2019-04-29