本文共 2326 字,大约阅读时间需要 7 分钟。

IPTABLES

IPTABLES 是与 3.5 版本 Linux 内核集成的 IP 信息包过滤系统。如果 Linux 系统连接到因特网或 LAN、服务器或连接 LAN 和因特网的代理服务器, 则该系统有利于在 Linux 系统上更好地控制 IP 信息包过滤和防火墙配置。

防火墙在做数据包过滤决定时,有一套遵循和组成的规则,这些规则存储在专用的数据包过滤表中,而这些表集成在 Linux 内核中。在数据包过滤表中,规则被分组放在我们所谓的链(chain)中。而netfilter/iptables IP 数据包过滤系统是一款功能强大的工具,可用于添加、编辑和移除规则。

虽然 netfilter/iptables IP 信息包过滤系统被称为单个实体,但它实际上由两个组件netfilter 和 iptables 组成。

netfilter 组件也称为内核空间(kernelspace),是内核的一部分,由一些信息包过滤表组成,这些表包含内核用来控制信息包过滤处理的规则集。

iptables 组件是一种工具,也称为用户空间(userspace),它使插入、修改和除去信息包过滤表中的规则变得容易。除非您正在使用 Red Hat Linux 7.1 或更高版本,否则需要下载该工具并安装使用它

iptables下载和安装

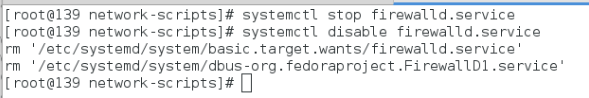

关闭firewall

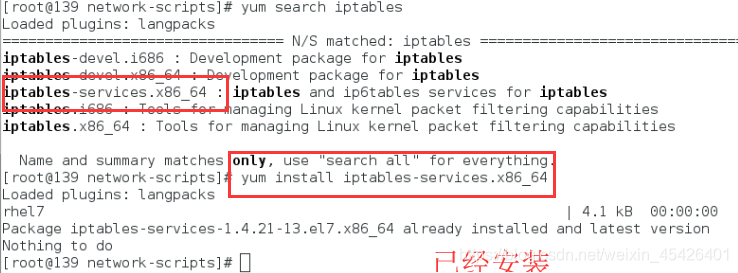

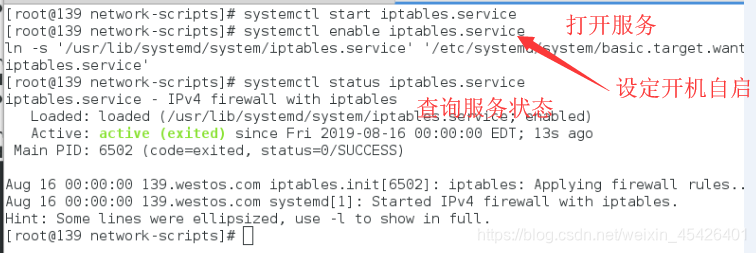

安装iptables

安装iptables

iptables的使用

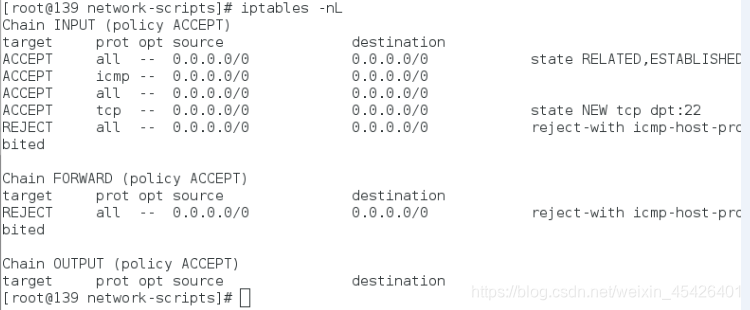

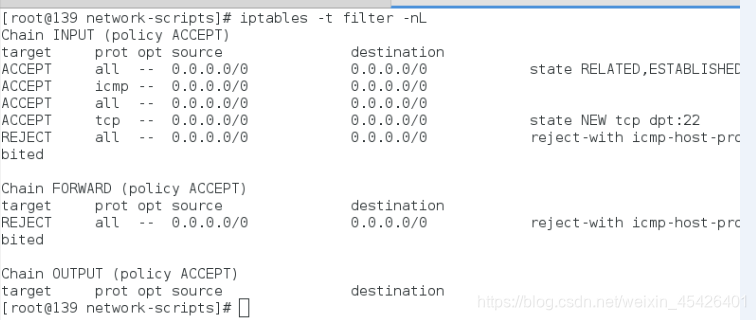

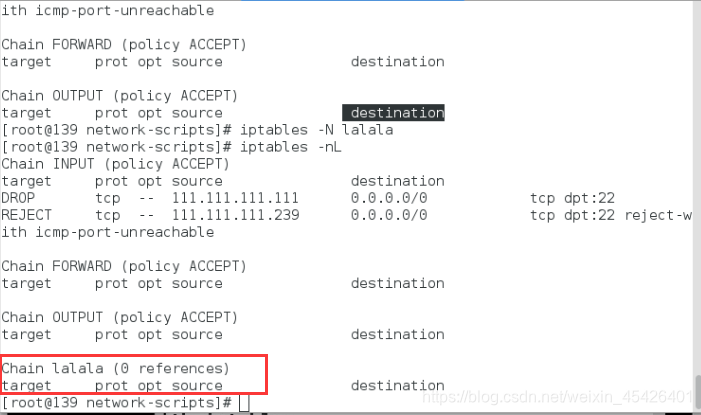

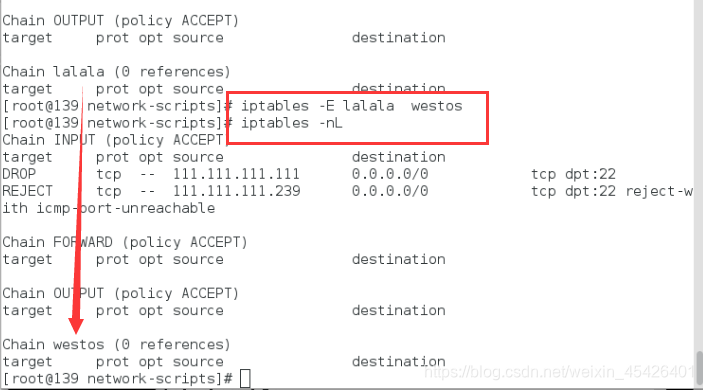

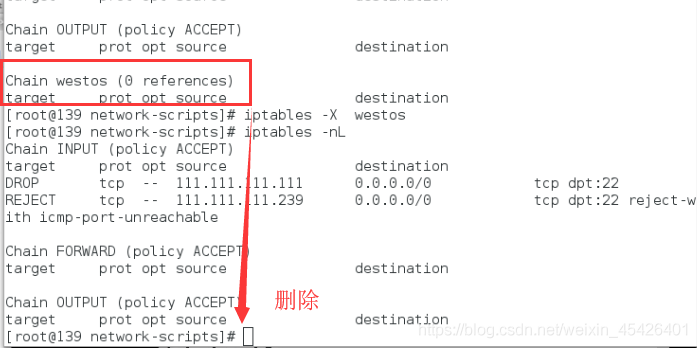

iptables -nL 查询表信息(默认为filter表)

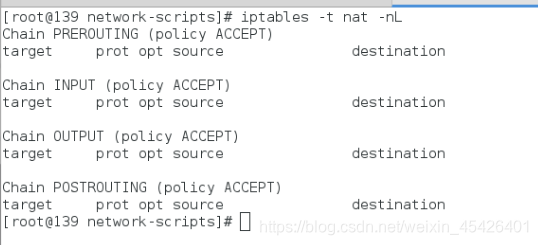

iptables - t nat -nL 查询nat表信息

iptables - t nat -nL 查询nat表信息  iptables -F 清空表信息

iptables -F 清空表信息

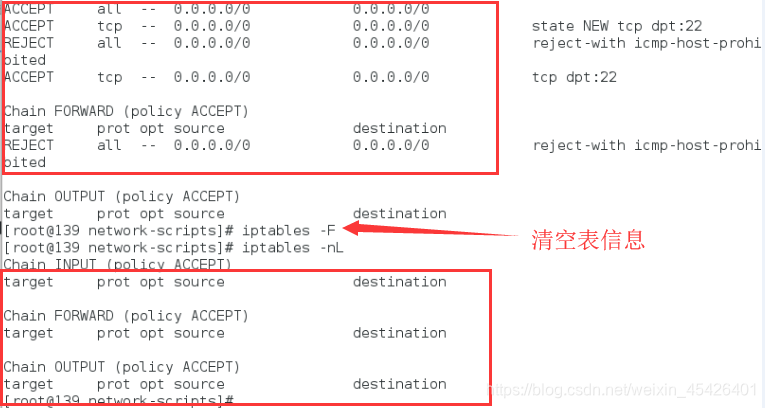

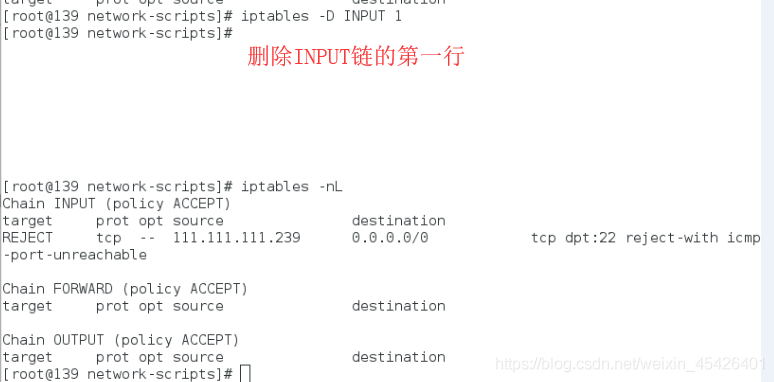

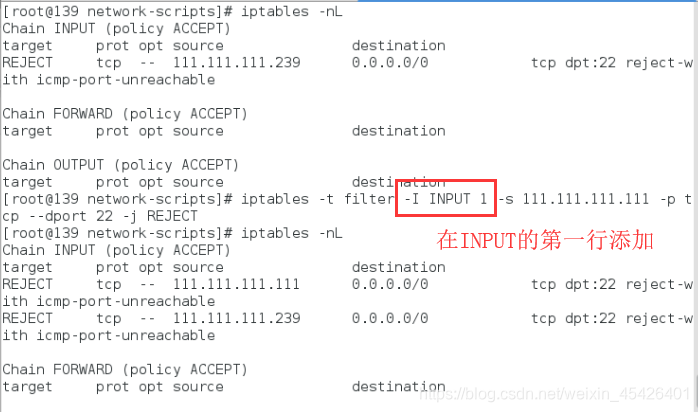

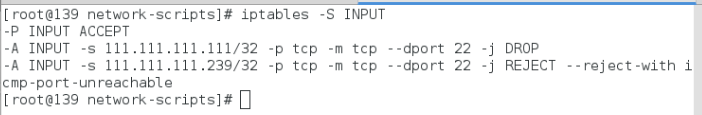

iptables -t filter -A INPUT -s 111.111.111.239 -p tcp --dport 22 -j REJECT/DROP/ACCEPT

当有来自111.11.111.239 通过tcp协议的22端口访问时,拒绝/拒绝且不回应/同意 访问-A 规则默认写在在目标表目标链的最后一行

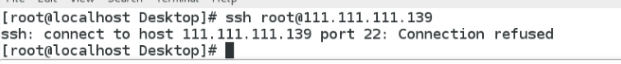

111.111.111.239的ssh访问被拒绝

111.111.111.239的ssh访问被拒绝

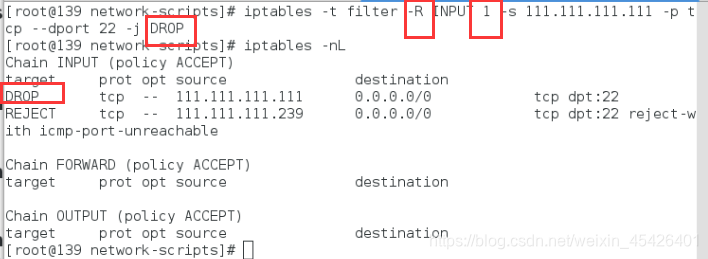

-R 修改信息

iptables -t filter -R INPUT 1 -s 111.111.111.111 -p tcp --dport 22 -j DROP

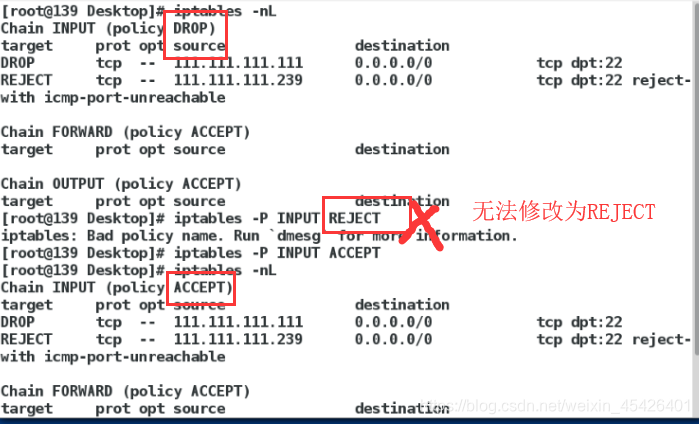

-P 改变策略

iptables -P INPUT REJECT 修改INPUT链的策略为REJECT

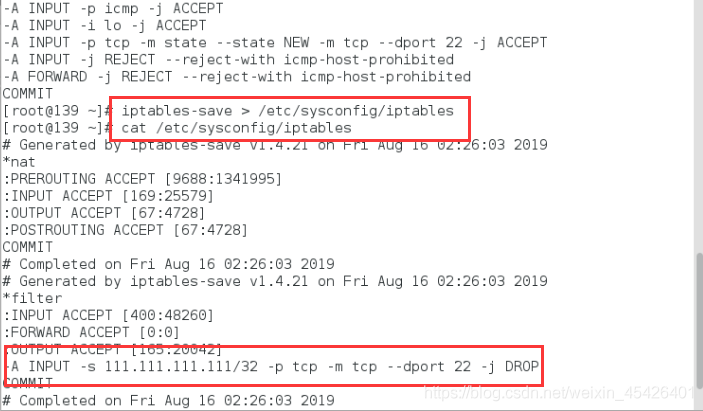

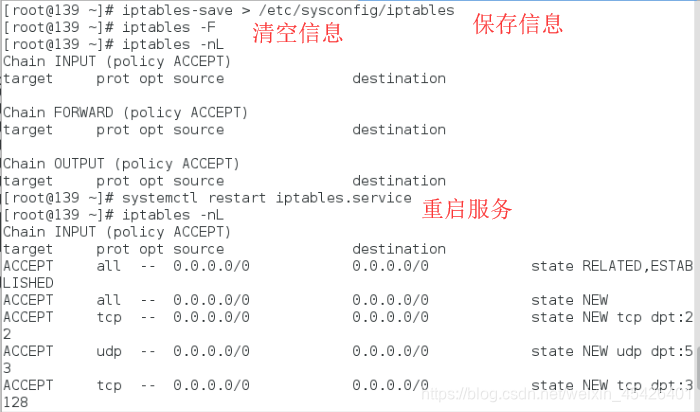

保存iptables表的信息

方法一:service iptables save方法二:iptables-save > /etc/sysconfig/ipt ables

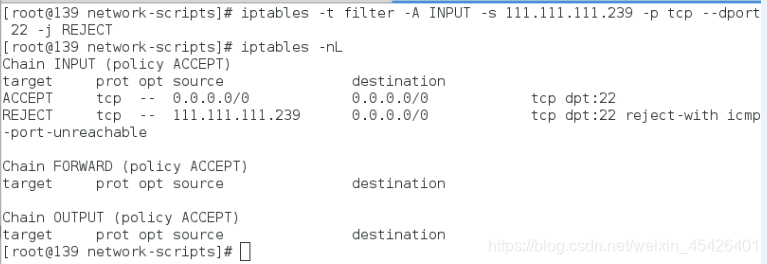

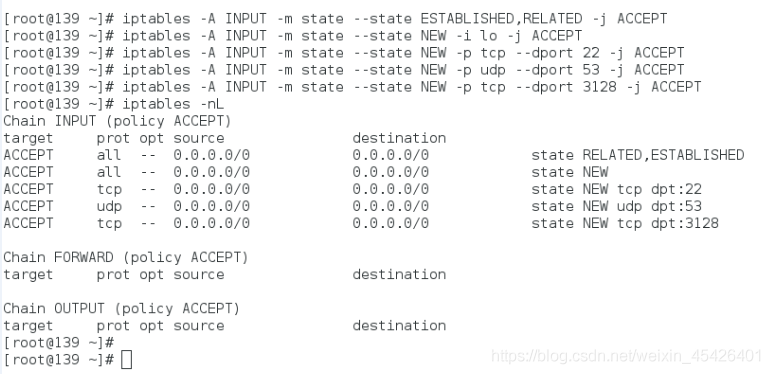

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

已经建立连接和正在连接的进程访问时同意访问iptables -A INPUT -m state --state NEW -i lo -j ACCEPT

本地进程访问时同意访问iptables -A INPUT -m state --state NEW -p tcp --dport 22 -j ACCEPT

iptables -A INPUT -m state --state NEW -p udp --dport 53 -j ACCEPT iptables -A INPUT -m state --state NEW -p tcp --dport 3128 -j ACCEPT 通过tcp协议22,3128端口,udp协议53端口访问的进程同意访问

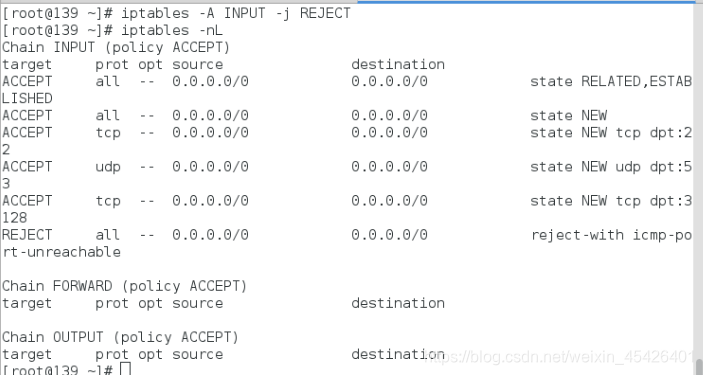

iptables -A INPUT -j REJECT 拒绝其他所有访问

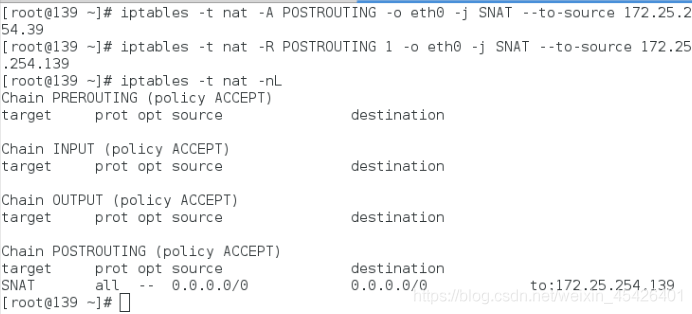

在双网卡双IP主机上

ip1=172.25.254.139 ip2=111.111.111.139 iptables -t nat -A POSTROUTING -o eth0 -j SNAT --to-source 172.25.254.139 当有信息通过主机发出时将地址伪装为eth0 172.25.254.139 将111.111.111.239 的网关设置为111.111.111.139 用111.111.111.239 ping 172.25.254.39 可以ping 通

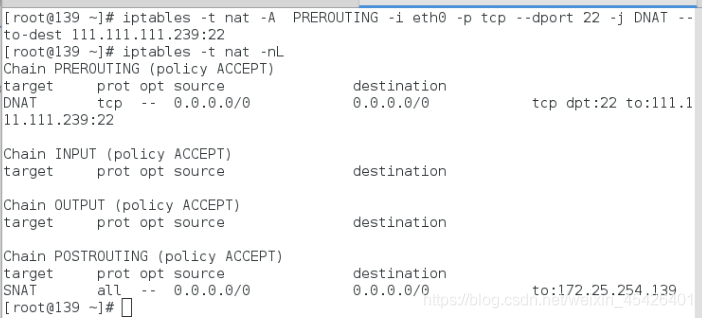

将111.111.111.239 的网关设置为111.111.111.139 用111.111.111.239 ping 172.25.254.39 可以ping 通 iptables -t nat -A PREROUNTING -i eth0 -p tcp --dport 22 -j DNAT --to-dest 111.111.111.239:22

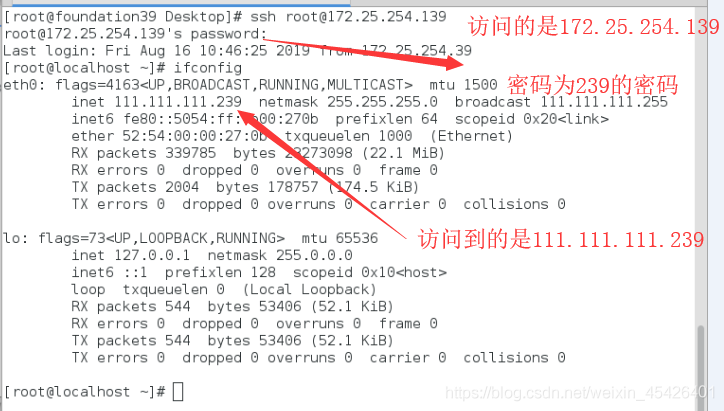

当有通过tcp协议22端口访问的进程访问本机时,让进程去访问111.111.111.239的22端口 通过172.25.254.39访问172.25.254.139 最终访问到的是111.111.111.239

通过172.25.254.39访问172.25.254.139 最终访问到的是111.111.111.239

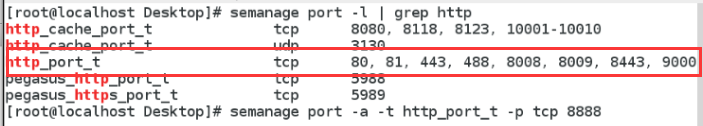

http的默认端口

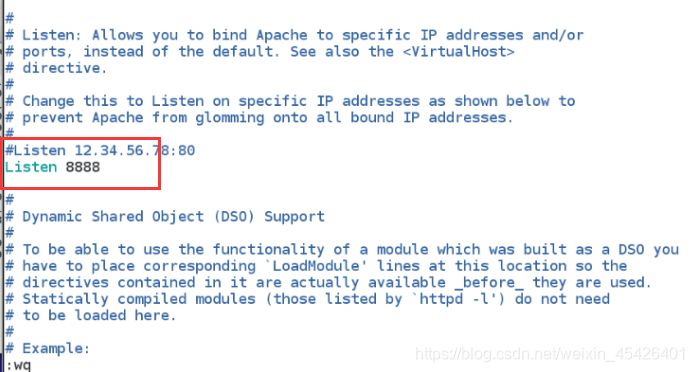

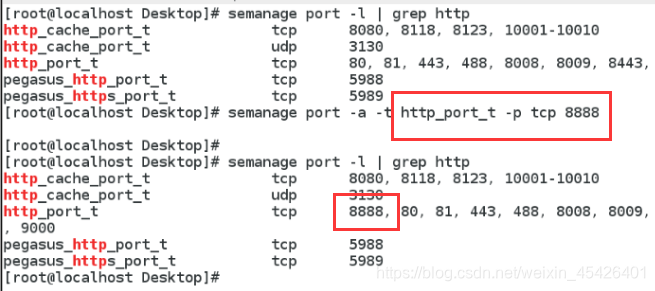

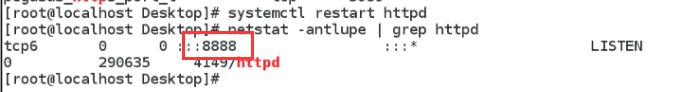

将http的端口改为8888

将http的端口改为8888  此时重启服务会报错,因为没有与之匹配的端口

此时重启服务会报错,因为没有与之匹配的端口 为http添加新端口8888

转载地址:https://blog.csdn.net/weixin_45426401/article/details/99686299 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

关于作者