JBoss 5.x6.x 反序列化漏洞(CVE-2017-12149)

发布日期:2021-06-29 11:26:39

浏览次数:3

分类:技术文章

本文共 579 字,大约阅读时间需要 1 分钟。

声明

好好学习,天天向上

漏洞描述

该漏洞为 Java反序列化错误类型,存在于 Jboss 的 HttpInvoker 组件中的 ReadOnlyAccessFilter 过滤器中。该过滤器在没有进行任何安全检查的情况下尝试将来自客户端的数据流进行反序列化,从而导致了漏洞。

影响范围

5.x和6.x版本的JBOSSAS

复现过程

这里使用6.1.0版本

使用vulhub

cd /app/vulhub-master/jboss/CVE-2017-12149

使用docker启动

docker-compose builddocker-compose up -d

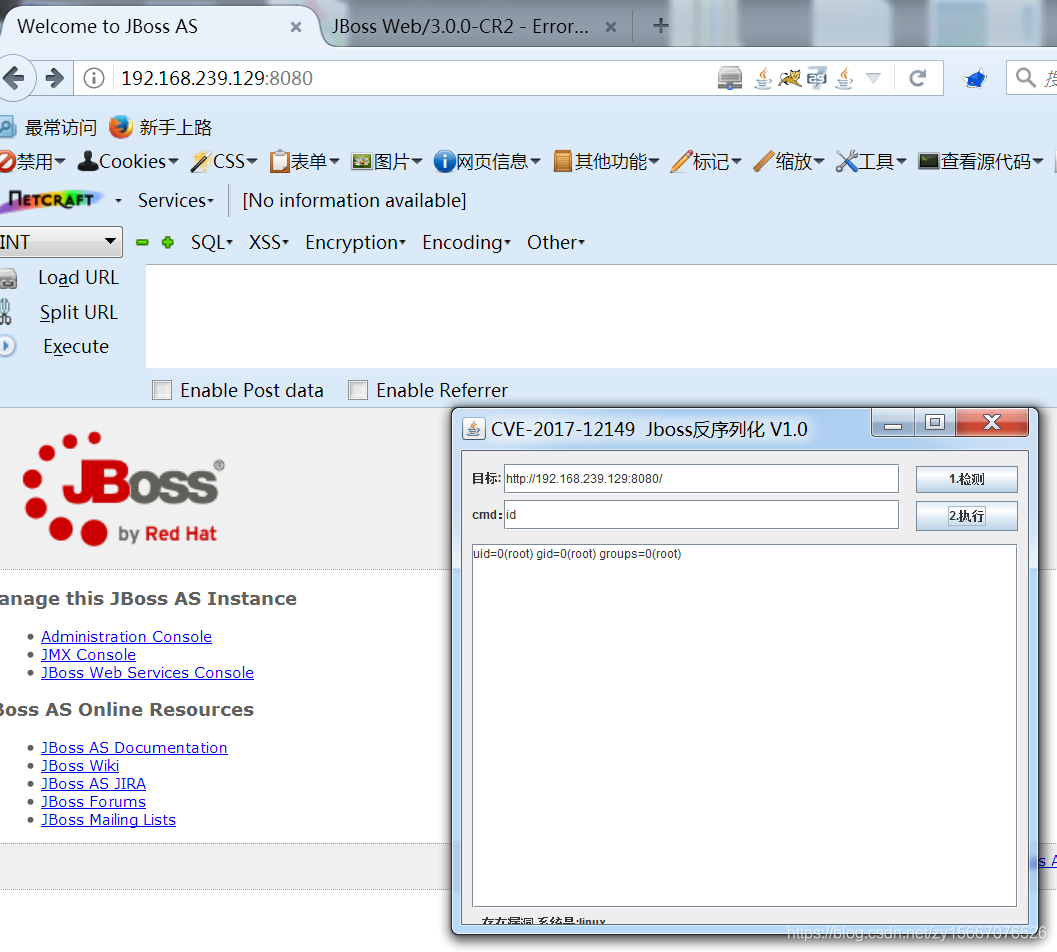

环境启动后,访问http://your-ip:8080/

http://192.168.239.129:8080/

直接用工具打

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose builddocker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

转载地址:https://blog.csdn.net/zy15667076526/article/details/111414188 如侵犯您的版权,请留言回复原文章的地址,我们会给您删除此文章,给您带来不便请您谅解!

发表评论

最新留言

哈哈,博客排版真的漂亮呢~

[***.90.31.176]2024年04月10日 20时02分13秒

关于作者

喝酒易醉,品茶养心,人生如梦,品茶悟道,何以解忧?唯有杜康!

-- 愿君每日到此一游!

推荐文章

力扣的买卖股票的最佳时机 III之解法(Python3)

2019-04-29

LeetCode 合并两个有序链表 解法 (Python)

2019-04-29

力扣的删除排序链表中的重复元素解法 (Python3)

2019-04-29

力扣的环形链表解法 (Python)

2019-04-29

力扣的盛最多水的容器解法 (Python)

2019-04-29

力扣的电话号码的字母组合解法(Python)

2019-04-29

力扣的组合总和解法 (Python)

2019-04-29

力扣的两数相加解法 (Python)

2019-04-29

力扣的删除链表的倒数第N个节点解法(Python)

2019-04-29

力扣的串联所有单词的子串解法(Python)

2019-04-29

力扣的接雨水解法(Python3)

2019-04-29

HTML5 五种密码框

2019-04-29

Node.js npm uuid

2019-04-29

JavaScript 滑动验证

2019-04-29

CSS3 二级菜单

2019-04-29

CSS3 帧动画(Sprite,直译叫雪碧图)

2019-04-29

JavaScript 帧动画

2019-04-29

Java NIO —— 用 Path 取代 File

2019-04-29

毕业后的五年拉开大家差距的原因在哪里?

2019-04-29

Java Callable、Future、FutureTask

2019-04-29